доктор веб обнаружил угрозы что делать

Доктор веб обнаружил угрозы что делать

Как открыть результаты проверки

• Если Сканер Dr.Web обнаружит угрозы, на экране сканирования появится значок

Чтобы открыть результаты проверки, нажмите на этот значок.

• Если SpIDer Guard обнаружит подозрительное изменение в системной области или угрозу, на экране появятся:

• Всплывающее уведомление в нижней части экрана (см. Рисунок 13 ).

Чтобы открыть результаты проверки, нажмите значок

На Android 5.0 и выше уведомление об угрозе также появится на экране блокировки устройства, откуда вы можете перейти к результатам проверки.

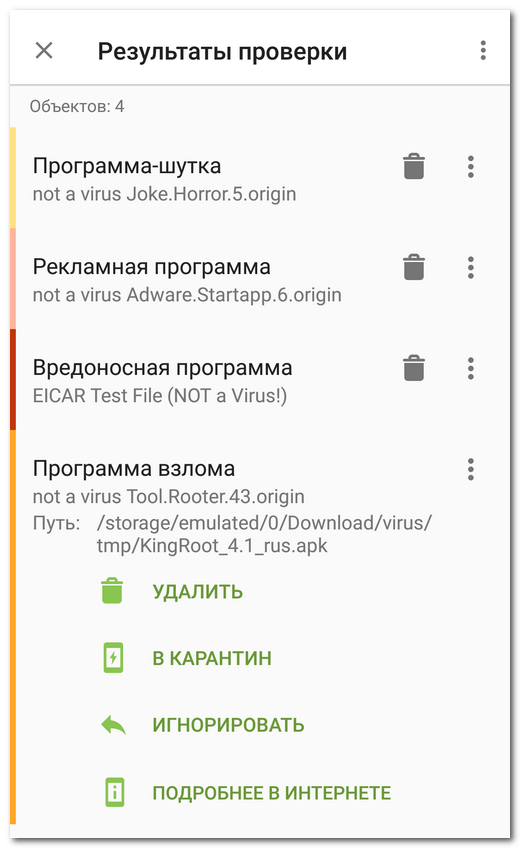

Рисунок 16. Результаты проверки

На экране Результаты проверки вы можете ознакомиться со списком угроз и подозрительных изменений в системной области. Для каждого объекта указаны его тип и название, а также значок опции, которую рекомендуется выбрать для этого объекта.

Объекты отмечены разными цветами в зависимости от степени опасности. Типы объектов в порядке уменьшения опасности:

1. Вредоносная программа.

2. Потенциально опасная программа.

3. Программа взлома.

4. Рекламная программа.

• Новые файлы в системной области.

• Изменение системных файлов.

• Удаление системных файлов.

Чтобы посмотреть путь к файлу, выберите соответствующий объект. Для угроз, обнаруженных в приложениях, также указано имя пакета приложения.

Обезвреживание нескольких угроз

Чтобы удалить сразу несколько угроз

Чтобы переместить в карантин сразу несколько угроз

Обезвреживание угроз по одной

Для каждого объекта доступен свой набор опций. Чтобы раскрыть список опций, выберите объект. Рекомендуемые опции расположены первыми в списке. Выберите одну из опций:

Опция не доступна для угроз в системных приложениях в следующих случаях:

• Если на устройстве не разрешен root-доступ.

• Если удаление приложения может привести к потере работоспособности устройства.

• Если обнаружена модификация угрозы. Чтобы определить, действительно ли приложение представляет угрозу, сообщите о ложном срабатывании.

Если угроза обнаружена в установленном приложении, перемещение в карантин для нее невозможно. В этом случае опция В карантин не доступна.

Опция Отправить в лабораторию доступна только для добавленных или измененных исполняемых файлов в системной области: APK, файлов формата ELF, JAR, ODEX, SO и др.

Опция Ложное срабатывание доступна только для модификаций угроз и для угроз в системной области.

Часто задаваемые вопросы по темам

Антивирус нашел угрозы и удалил их, но они появились снова. Что делать?

Основные признаки вредоносного ПО в системной области:

Для устранения таких уязвимостей прошивки и угроз в /system некоторые системные приложения можно остановить и отключить. Это не устранит угрозу полностью, но нейтрализует ее до тех пор, пока не получится удалить ее окончательно.

Это действие потребуется повторять при каждой перезагрузке устройства.

Если на вашем устройстве открыт root-доступ (права суперпользователя, позволяющие вносить любые изменения, в том числе в прошивку), а приложение может быть удалено без потери работоспособности устройства или вылечено, вы увидите соответствующую опцию в интерфейсе антивируса.

С root-доступом вы также можете попробовать удалить вредоносные приложения с помощью специальных сторонних утилит.

Настройка root-доступа в некоторых случаях может привести к отказу производителя от гарантийного обслуживания устройства.

Если на вашем устройстве установлена пользовательская прошивка, вы можете вернуться к официальному ПО производителя устройства самостоятельно или обратившись в сервисный центр. Если вы используете официальное ПО производителя устройства, попробуйте обратиться в компанию-производитель за дополнительной информацией об этом приложении.

Если производитель рекомендовал обновление прошивки, перед обновлением сделайте резервную копию всех пользовательских данных, а затем выполните операцию сброса настроек до заводских.

Чтобы отключить информирование об угрозах в системных приложениях, которые не могут быть удалены без потери работоспособности устройства, установите флажок Системные приложения в разделе Настройки → Общие настройки → Дополнительные опции.

Также рекомендуем ознакомиться с посвященным этой теме выпуском «Дела системные» проекта «Антивирусная правДА!». О причинах попадания троянцев в прошивки написано в выпуске «Вшито-скрыто».

безопасность компьютера может быть под угрозой dr web

Не понятно, что творится с антивирусом. С лицензией все норм, осталось 352 дней пишет, но при этом я периодически замечаю на нем значек крестика в красном кружке. Когда смотрю на «Компоненты защиты», то обнаруживаю, что все верхние три пункта отключенными. Причем при переходе в режим внесения изменений они не включаются. Так у меня было достаточно долго и я решил написать. залез на официальный сайт продукта и перед тем, как искать техподдержку или форум решил записать названия пунктов защиты, однако они чудесным образом включились кроме SplDer Gate. Я принудительно включил его, но спустя минуту на значке в трее появился знак восклицания. Когда глянул, оказалось, что SplDer Gate опять откобчился и так и не хочет работать.

Что вооще происходит?

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Для этого проделайте следующее:

Антивирусная прав ДА! TM

Кругозор без горизонтов

Чтобы получить доступ к сервисам проекта, войдите на сайт через аккаунт. Если у вас еще нет аккаунта, его можно создать. Подписка

Если антивирус «затаился»

Как понять, установилась ли программа на ноутбук?

Запрос в техническую поддержку «Доктор Веб»

Интересный вопрос. Действительно, антивирус в ходе своей работы не должен мешать пользователю и показывать ему какие-либо уведомления, пока ничего не случилось.

Иногда системные администраторы просят убирать значок антивируса из трея, так как внезапно всплывшее уведомление вызывает панику.

Но долгое молчание подозрительно. А вдруг антивирус не работает или вообще не установился?

В открывшемся списке должен отображаться установленный вами продукт. Например, Dr.Web Security Space.

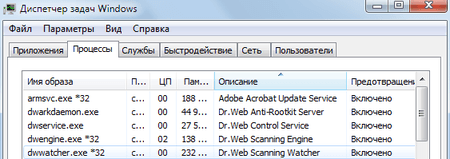

Далее, если программа установлена, проверяем список процессов. В нем должны отображаться процессы запущенного антивируса (для показа всех процессов необходимо отметить чекбокс «Отображать процессы всех пользователей»).

Если антивирус не запущен, в меню Пуск раскройте группу Dr.Web и попробуйте запустить его.

Если вы точно помните, что не удаляли антивирус, вы можете либо обратиться в техническую поддержку (собрав необходимую для анализа инцидента информацию), либо самостоятельно попытаться переустановить программу.

Если значок в трее имеется (антивирус запущен), то смотрим на его вид – он отражает текущее состояние антивируса:

Бывает, что купленная (или полученная) лицензия не совпадает с установленным продуктом. Скажем, установлен продукт Dr.Web KATANA, а лицензия – на Dr.Web Security Space. В этом случае нужно переустановить продукт или попытаться изменить лицензию, обратившись к поставщику.

После того как лицензия была обновлена, обновите ваш продукт.

Чтобы проверить, работает ли антивирус, можно использовать специальный файл EICAR (компания «Доктор Веб» не распространяет и не предоставляет по запросу вредоносные файлы в целях тестирования).

Для этого щелкните правой кнопкой мыши по значку

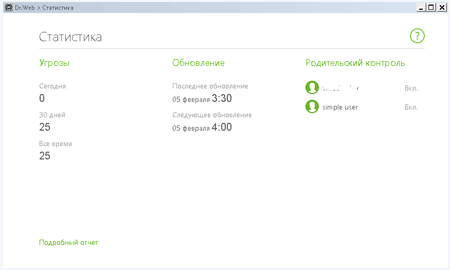

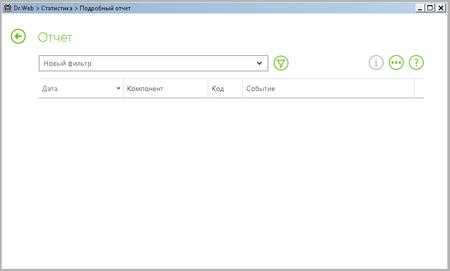

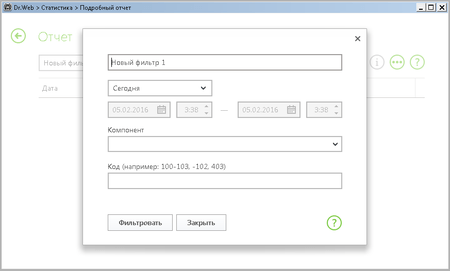

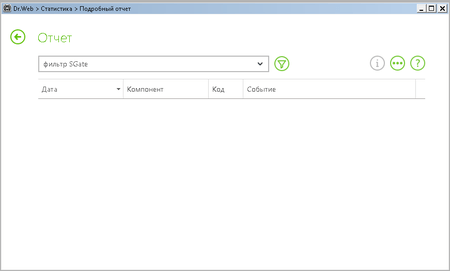

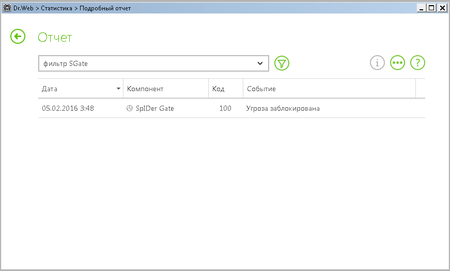

Запомнив количество угроз, нажмите Подробный отчет.

Нажмите

В списке Компонент выберите SpIDer Gate, задайте название фильтра и нажмите Фильтровать.

Запомните количество обнаруженных инфицированных объектов в строке с данными по компоненту.

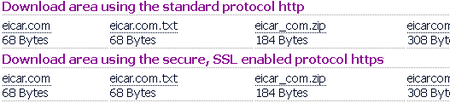

Откройте браузер и перейдите по адресу http://www.eicar.org/85-0-Download.html.

На открывшейся странице найдите текст

и выберите для скачивания любой из предложенных вариантов, например, первый — eicar.com.

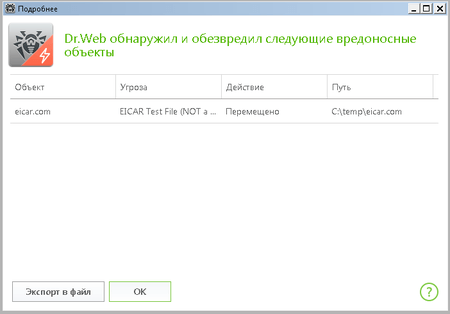

Данная «программа» (EICAR — European Institute for Computer Anti-Virus Research) была специально разработана для того, чтобы пользователь, не подвергая свой компьютер опасности, мог посмотреть, как установленный антивирус будет сигнализировать об обнаружении вируса. Программа не является сама по себе вредоносной, но специально обрабатывается большинством антивирусных программ как вирус. Dr.Web называет этот «вирус» EICAR Test File (Not a Virus!). Примерно так его называют и другие антивирусные программы. Программа представляет собой 68-байтный COM-файл, в результате исполнения которого на консоль выводится текстовое сообщение EICAR-STANDARD-ANTIVIRUS-TEST-FILE!

Файл состоит только из текстовых символов, которые формируют следующую строку:

Если вы создадите файл, содержащий приведенную выше строку, и сохраните его под именем test.com, то в результате получится программа, которая и будет описанным «вирусом».

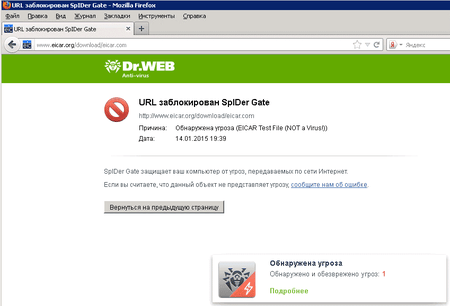

Если защита работает корректно, браузер должен показать следующее окно:

Нажмите на кнопку Подробнее всплывающего окна, чтобы получить более подробную информацию и экспортировать ее.

Вернитесь в раздел Статистика.

Количество обнаруженных инфицированных объектов компонентом SpIDer Gate должно увеличиться на единицу.

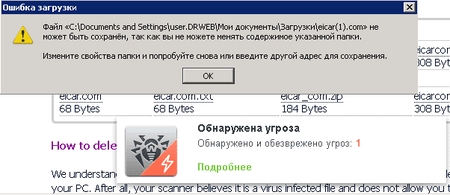

Если необходимо проверить работу файлового монитора, то сначала нужно получить файл с тестовым вирусом. Для этого отключите SpIDer Gate, выбрав соответствующий пункт в подменю Компоненты защиты меню агента и нажав на переключатель справа от названия компонента. Вернитесь на сайт eicar.org и снова попытайтесь загрузить тестовый вирус. Итогом попытки должно стать окно типа:

При работе в оптимальном режиме SpIDer Guard не прерывает запуск тестового файла EICAR и не определяет данную операцию как опасную, так как данный файл не представляет угрозы для компьютера. Однако при копировании или создании такого файла на компьютере SpIDer Guard автоматически обрабатывает файл как вредоносную программу и по умолчанию перемещает его в Карантин.

После завершения проверки включите SpIDer Gate: щелкните правой кнопкой мыши значок

Чтобы проверить работу модуля Родительского контроля, вы можете пополнить черный список в настройках модуля.

Затем нужно открыть браузер и ввести адрес, добавленный в черный список Родительского контроля. Запрашиваемая страница не будет открыта, вместо этого в окне браузера появится информационное сообщение, а в правом верхнем углу — уведомление (если уведомления не были отключены в настройках антивируса).

Антивирусная правДА! рекомендует

Не забывайте вовремя обновлять свою лицензию!

Доктор веб обнаружил угрозы что делать

«Доктор Веб» обнаружил троянцев в прошивках популярных мобильных Android-устройств

12 декабря 2016 года

Вирусные аналитики компании «Доктор Веб» выявили новых троянцев, которых злоумышленники внедрили в прошивки десятков моделей мобильных устройств под управлением ОС Android. Обнаруженные вредоносные приложения располагаются в системных каталогах и незаметно для пользователей загружают и устанавливают программы.

Один из этих троянцев, который получил имя Android.DownLoader.473.origin, находится в прошивках множества моделей популярных Android-устройств, работающих на аппаратной платформе MTK. На момент публикации этого материала он был найден на 26 моделях смартфонов, среди которых:

Однако количество моделей Android-устройств, инфицированных этим троянцем, может оказаться гораздо больше.

Android.DownLoader.473.origin представляет собой троянца-загрузчика, который начинает работу при каждом включении зараженного устройства. Вредоносная программа отслеживает активность Wi-Fi-модуля и после обнаружения сетевого подключения соединяется с управляющим сервером, откуда получает конфигурационный файл с заданием. В этом файле содержится информация о приложении, которое троянцу необходимо скачать. После загрузки указанной программы Android.DownLoader.473.origin незаметно ее устанавливает.

Фактически по команде злоумышленников троянец способен скачивать на зараженные устройства любое ПО. Это могут быть как безобидные, так и нежелательные или даже вредоносные программы. Например, Android.DownLoader.473.origin активно распространяет рекламное приложение H5GameCenter, которое было добавлено в вирусную базу Dr.Web как Adware.AdBox.1.origin. После установки оно показывает поверх всех работающих программ небольшое изображение коробки, которое невозможно убрать с экрана. Оно представляет собой ярлык, при нажатии на который Adware.AdBox.1.origin открывает встроенный в нее каталог ПО. Кроме того, эта нежелательная программа показывает рекламные баннеры.

На различных форумах владельцы Android-устройств отмечают, что вскоре после удаления приложение H5GameCenter устанавливается в систему вновь, и значок коробки опять отображается поверх всех программ. Это происходит потому, что Android.DownLoader.473.origin повторно скачивает и устанавливает Adware.AdBox.1.origin, если программа удаляется с устройства.

Другой троянец, обнаруженный в прошивках ряда Android-устройств, получил имя Android.Sprovider.7. Он был найден на смартфонах Lenovo A319 и Lenovo A6000. Эта вредоносная программа встроена в приложение Rambla, которое предоставляет доступ к одноименному каталогу ПО для ОС Android.

Основной функционал Android.Sprovider.7 сосредоточен в отдельном программном модуле (детектируется Dr.Web как Android.Sprovider.12.origin), который в зашифрованном виде хранится в ресурсах основного приложения. Каждый раз, когда пользователь выводит устройство из режима блокировки экрана, троянец проверяет, работает ли этот вспомогательный компонент. Если он неактивен, Android.Sprovider.7 извлекает его из своих ресурсов и запускает. Модуль Android.Sprovider.12.origin обладает широким набором функций. Например, он может:

Как известно, за накрутку установок приложений, искусственное повышение их рейтингов, а также за распространение рекламного ПО интернет-жулики получают прибыль. Поэтому вероятнее всего вредоносные программы Android.DownLoader.473.origin и Android.Sprovider.7 попали в прошивки мобильных устройств по вине недобросовестных субподрядчиков, которые участвовали в создании образов ОС и решили заработать за счет пользователей.

Компания «Доктор Веб» уведомила производителей зараженных смартфонов о возникшей проблеме. Владельцам таких устройств рекомендуется обратиться в службу поддержки производителей смартфонов и планшетов, чтобы получить обновление исправленного системного ПО, как только оно будет готово.