какие могут быть признаки заражения компьютерным вирусом

Характерные признаки заражения компьютера вредоносным ПО

Иногда возникают ситуации, когда вы занимаетесь привычными делами на компьютере и вдруг замечаете неожиданное появление раздражающей рекламы, резкое снижение производительности компьютера, зависания и проблемы с файловой системой. У вас вполне резонно возникает мысль о том, что ваше устройство было заражено вредоносной программой.

Действительно, во многих случаях именно вредоносные приложения становятся причиной падения скорости работы компьютера и нарушения его работоспособности.

В данной статье мы рассмотрели характерные сценарии, которые могут произойти с вами в любой момент, потому что для вирусов не существует сезонности. В материале приведены самые распространенные признаки вредоносного заражения компьютера и необходимые защитные действия, чтобы вы оперативно смогли отреагировать на угрозу.

Сценарий 1: Программы на компьютере работают медленно и долго запускаются

Если вы столкнулись с подобной проблемой, то должны знать, что такое поведение может быть вызвано деятельностью вируса на вашем компьютере. Медленная загрузка и работа программ раздражает абсолютное большинство пользователей. Известно, что одним из основных последствий деятельности вредоносных программ является замедление работы операционной системы каждый раз, когда вы посещаете веб-страницы в Интернете или просто получаете доступ к локальным приложениям.

Решение: Прежде всего, нужно выяснить причину проблемы.

Самые распространенные причины замедления работы ПК:

Если проверили причины выше и не нашли проблем, то нужно рассмотреть вредоносное заражение системы. Вы можете также принять меры по оптимизации и ускорению операционной системы Windows. Также нелишним будет проконтролировать, какие программы интенсивно используют файловую систему.

Сценарий 2: На компьютере случайным образом появляются раздражающая реклама и странные сообщения

Появление неожиданных всплывающих окон на экране является типичным признаком заражения вредоносными программами, которые наносят ущерб вашему компьютеру. Эти угрозы известны как шпионское ПО (spyware) и предназначены для сбора и кражи конфиденциальных данных пользователей без их ведома.

Навязчивые всплывающие окна нарушают нормальный рабочий процесс, но удалить подобные вредоносные программы может быть совсем непросто. Часто они поставляются с другими скрытыми угрозами, которые наносят еще больший ущерб пользователю. Шпионские программы могут быть замаскированы под надежные приложения, но на самом деле отслеживают браузерные данные и онлайн активность для сбора паролей и другой персональной информации.

Решение: Используйте бесплатные инструменты для удаления шпионских программ, чтобы избавиться от всплывающих окон и странных сообщений.

Для профилактики развития вредоносного заражения соблюдайте следующие правила:

Сценарий 3: При попытке посмотреть видео на Youtube или запустить игру компьютер зависает, а затем появляется синий экран смерти (BSOD)

Данная проблема может быть вызвана двумя основными причинами:

Если вы больше склоняетесь к первой причине, то стоит проверить системный реестр на предмет “потерянных” ключей, которые вызывают сбой системы.

Под “потерянными” ключами реестра подразумеваются данные, которые остались в системе при удалении программ с компьютера. Они не только занимают дополнительное пространство, но и приводят к проблемам функционирования операционной системы.

Решение: Используйте редактор реестра ( Выполнить > Regedit.exe ) для удаления ненужных ключей вручную.

Также можно использовать автоматизированный способ удаления с помощью бесплатной программы CCleaner. CCleaner автоматически просканирует реестр в поисках “потерянных ключей” и создаст резервную копию перед очисткой.

После запуска CCleaner выберите иконку реестра, выберите объекты, который хотите удалить и нажмите кнопку “Поиск проблем”. После завершения сканирования вы сможете проверить список обнаруженных проблем и исправить их.

Если сбой вызван вредоносным заражением, выполните полное сканирование системы антивирусом или антивирусным сканером. Чтобы выбрать самый эффективный антивирус, ознакомьтесь с результатами тестирований независимых лабораторий.

Если сбои системы и программы с BSOD происходят регулярно, то это тревожный знак серьезного нарушения работоспособности системы. Стоит рассмотреть выполнение чистой установки системы.

Сценарий 4: Появляются сообщения “Недостаточно места на диске (С:)”

Microsoft поясняет, что сообщение показывается, когда свободное пространство на диске опустилось ниже порогового значения.

Решение: Прежде всего, нужно выяснить, из-за чего произошло увеличение занимаемого пространства. Также удалите старые и ненужные файлы, которые могут снизить производительность компьютера.

Данное сообщение может быть еще одним признаком вредоносного заражения. Дело в том, что многие типы вредоносных программ используют различные методы для заполнения свободного пространства на жестком диске, чтобы вызвать сбой работы ПК.

Сценарий 5: Потребление трафика значительно увеличилось

Высокая фоновая сетевая активность часто является признаков вредоносного заражения. Бывают случаи, когда пользователь не использует браузер, программы не подключаются к серверам для загрузки и выгрузки данных, но все равно регистрируется высокая активность сети.

Решение: В первую очередь, проверьте следующее:

Если на все эти вопросы последует отрицательный ответ, то вы должны обнаружить источник повышенного потребления трафика. Вот как это можно сделать:

Сценарий 6: Домашняя страница в браузере изменилась, но я ничего не предпринимал

Если вы заметили смену домашней страницы, новую панель инструментов в браузере или постоянные редиректы на сторонние сайты, то подобное поведение может быть признаком вредоносного заражения.

Обычно проблема возникает при посещении сомнительного сайта и нажатии на всплывающие окна или подозрительные ссылки. В результате в систему загружается и устанавливается нежелательное ПО, которое является не только раздражающим, но и вредоносным.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера как можно быстрее. Данный тип угроз бывает очень сложно удалить.

Сценарий 7: Компьютер ведет себя странно и часто появляются необычные сообщения

Перечисленные ниже сценарии могут быть вызваны как технической проблемой, так и вредоносным заражением:

Решение:

Сценарий 8: Я использую антивирус, но получаю сообщения, что “Защита отключена”

Если вы заметили, что антивирус больше не работает или модуль обновления отключен, вы должны как можно быстрее это исправить.

Некоторые типы вредоносных программ умеют отключать антивирусную защиту с целью маскировки. Если перезагрузка компьютера и ручное включение защиты ни к чему не приводит, вы сможете смело рассматривать сценарий заражения вредоносным ПО.

Данная проблема возникает из-за того, что некоторые традиционные антивирусы малоэффективны против сложных современных угроз (таких как шифровальщики, рекламное ПО или финансовые угрозы).

Решение: Рекомендуется усилить защиту системы за счет использования дополнительных решений безопасности.

Сценарий 9: Мои друзья говорят, что получают от меня странные сообщения в Одноклассниках и Вконтакте

Если ваши друзья недавно получили странные сообщения, письма или подозрительные ссылки от вас, но вы их не отправляли, то вероятно, ПК был заражен вредоносными программами.

Решение: Сначала проверьте свои онлайн-аккаунты и посмотрите, действительно ли эти случайные сообщения были отправлены с одной из ваших учетных записей. Если что-то подобное произошло, немедленно примите меры:

Сценарий 10: На рабочем столе появились непонятные иконки

Если вы заметили неизвестные новые значки на вашем ПК, вы, скорее всего, случайно загрузили эти потенциально нежелательные программы (ПНП). Эти вредоносные программы могут отображать раздражающие объявления или всплывающие окна на экране, добавлять панели инструментов в ваш браузер и вызывать утечки персональных данных.

Сценарий 11: Иногда сталкиваюсь с необычными сообщениями об ошибке

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Установите новейшие обновления операционной системы и регулярно проверяйте доступность патчей безопасности, обновлений программ и драйверов.

Сценарий 12: Не могу получить доступ к Панели управления и приложению Параметры

Если панель управления или приложение Параметры не открываются, это означает, что операционная система работает некорректно.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Проверьте, открывается ли панель управления в безопасном режиме. Запустите проверку целостности системы и устраните обнаруженные проблемы.

Сценарий 13: Все вроде работает. Но стоит ли все равно опасаться вредоносных программ и постоянно проверять ПК?

Когда дело касается защиты персональных данных, излишняя параноидальность и осторожность не помешают. Киберпреступники действуют всегда изобретательно и могут скрыть вредоносное ПО в самых неожиданных местах, не оставляя видимых следов и все еще заражая ваш компьютер.

Компьютер может работать нормально, но вредоносный бот в системе в это время просто ждет дальнейших инструкций от командного сервера по сбору и передачи данных.

Можно ли избежать вредоносного заражения?

Конечно, можно. Главное своевременно обращать внимание на описанные признаки и не допускать их появления.

Что делать, если компьютер заражен?

К сожалению, иногда случается так, что установленный в системе антивирус с самыми последними обновлениями не в состоянии обнаружить новый вирус, червя или троянскую программу. Увы — 100% безопасности не гарантирует ни одна антивирусная защита. В этом случае необходимо определить факт заражения, обнаружить вирусный файл и отправить его в антивирусную компанию, продукт которой «проморгал» вредную программу и не смог защитить компьютер от заражения.

Однако в большинстве случаев самостоятельно (без помощи антивирусных программ) заметить факт заражения компьютера достаточно сложно — многие черви и троянские программы никак не проявляют своего присутствия. Бывают, конечно, случаи, когда троянцы явно сообщают пользователю, что компьютер заражен — например, в случаях шифрования пользовательских файлов с последующим требованием выкупа за утилиту расшифровки. Но обычно они скрытно инсталлируют себя в систему, часто используют специальные методы маскировки и также скрытно ведут свою троянскую деятельность. Зафиксировать факт заражения можно только по косвенным признакам.

Признаки заражения

К основным признакам заражения относится увеличение исходящего интернет-трафика — правило справедливое как для индивидуальных пользователей, так и для корпоративных сетей. Если при этом не ведётся активная интернет-деятельность (например, ночью), то это означает, что её ведёт кто-то еще. И, скорее всего, — в злоумышленных целях. При наличии сетевого экрана сигналом о заражении могут являться попытки неизвестных приложений открыть интернет-соединения. Многочисленные рекламные «поп-апы» при посещении веб-сайтов могут сигнализировать о том, что в системе присутствует рекламная система (Adware).

Частые зависания и сбои в работе компьютера могут также быть вызваны фактом заражения. Однако во многих случаях причина сбоев не вирусная, а аппаратная или программная. Если же похожие симптомы проявляются сразу на нескольких (многих) компьютерах в сети, если при этом резко возрастает внутрисетевой трафик, то причина, скорее всего, кроется в распространении по сети очередного сетевого червя или троянской программы-бэкдора.

Косвенными признаками факта заражения могут являться также симптомы и не компьютерные. Например, счета за телефонные звонки или SMS-сообщения, которых на самом деле не было. Это может говорить о том, что на компьютере или в мобильном телефоне завёлся «телефонный троянец». Если зафиксированы случаи несанкционированного доступа к личному банковскому счёту или факты использования кредитной карты, то это может быть сигналом о шпионской программе, внедрённой в систему.

Рекомендуемые действия

Возможно, что устарел набор антивирусных баз — необходимо скачать последние обновления и проверить компьютер. Если это не помогло, то, возможно, помогут антивирусы от других производителей. Большинство известных антивирусных компаний выпускают бесплатные версии своих продуктов (пробные версии или одноразовые «чистильщики») — рекомендуется воспользоваться этой услугой. Если вирус или троянская программа обнаружена другим антивирусом — в любом случае зараженный файл следует отослать разработчику того антивируса, который его не определил. Это поможет более оперативно добавить его в обновления и защитить от заражения других пользователей этого антивируса.

Если ничего не обнаружено, то, прежде чем приступить к поиску зараженного файла, рекомендуется физически отключить компьютер от интернета или от локальной сети, если он был к ней подключен, выключить Wi-Fi-адаптер и модем (если они есть). В дальнейшем пользоваться сетью только в случае крайней необходимости. Ни в коем случае не пользоваться системами интернет-платежей и банковскими интернет-сервисами. Избегать обращения к персональным и любым конфиденциальным данным, не пользоваться интернет-службами, для доступа к которым необходимо ввести логин и пароль.

Как найти заражённый файл

Обнаружение вируса или троянской программы на компьютере бывает как задачей непростой, требующей высокой квалификации, так и достаточно тривиальной — в зависимости от сложности вируса или троянца, от методов, которые используются для скрытия вредоносного кода в системе. В «тяжелых случаях», когда используются специальные методы маскировки и скрытия зараженного кода в системе (например, руткит-технологии), непрофессионалу найти зараженный файл не представляется возможным. Данная задача потребует специальных утилит, возможно — подключения жесткого диска к другому компьютеру или загрузки системы с CD-диска. Если же встретился обычный червь или троянская программа, то найти её иногда можно достаточно простыми способами.

Абсолютное большинство червей и троянских программ должны получать управление при старте системы. Для этого в большинстве случаев используются два основных способа:

Наиболее «популярные» каталоги автозапуска в Windows 2000 и XP следующие:

Если в этих каталогах обнаружены подозрительные файлы, то их рекомендуется незамедлительно отослать в компанию-разработчика антивируса с описанием проблемы.

Ключей автозапуска в системном реестре достаточно много, наиболее «популярные» из них ключи Run, RunService, RunOnce и RunServiceOnce в ветках реестра:

Вероятнее всего там будут обнаружены несколько ключей с малоговорящими названиями и пути к соответствующим файлам. Особое внимание следует обратить на файлы, размещенные в системном или корневом каталоге Windows. Необходимо запомнить их название, это пригодится при дальнейшем анализе.

Также «популярна» запись в следующий ключ:

По умолчанию в данном ключе стоит значение «%1″ %*».

Наиболее удобным местом для размещения червей и троянцев являются системный (system, system32) и корневой каталог Windows. Связано это с тем, что, во-первых, по умолчанию показ содержимого данных каталогов в Explorer отключен. А во-вторых, там уже находится множество разнообразных системных файлов, назначение которых для рядового пользователя абсолютно неизвестно, да и опытному пользователю понять является ли файл с именем winkrnl386.exe частью операционной системы или чем-то чужеродным — весьма проблематично.

Рекомендуется воспользоваться любым файловым менеджером с возможностью сортировки файлов по дате создания и модификации и отсортировать файлы в указанных каталогах. В результате все недавно созданные и измененные файлы будут показаны вверху каталога, и именно они будут представлять интерес. Наличие среди них файлов, которые уже встречались в ключах автозапуска, является первым тревожным звонком.

Более опытные пользователи могут также проверить открытые сетевые порты при помощи стандартной утилиты netstat. Рекомендуется также установить сетевой экран и проверить процессы, ведущие сетевую активность. Также рекомендуется проверить список активных процессов, при этом пользоваться не стандартными средствами Windows, а специализированными утилитами с расширенными возможностями — многие троянские программы успешно маскируются от штатных утилит Windows.

Но универсальных советов на все случаи жизни не существует. Часто приходится иметь дело с технически «продвинутыми» червями и троянскими программами, вычислить которых не так просто. В этом случае необходимо обратиться за помощью либо в службу технической поддержки антивирусной компании, защита от которой установлена на компьютере, либо в одну из компаний, специализирующихся на компьютерной помощи, либо попросить помощи на соответствующих интернет-форумах. К таким ресурсам можно отнести русскоязычные www.virusinfo.info и anti-malware.ru, а также англоязычные www.rootkit.com и www.gmer.net. Кстати, подобные форумы, специализирующиеся на помощи пользователям, есть и у многих антивирусных компаний.

Публикации на схожие темы

Удаленные знакомства: кому мы доверяем свои данные

Прогнозы в сфере конфиденциальности на 2021 год

Доксинг: что случается с вашими личными данными

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

4. Шпионское ПО

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Стандартные методы заражения

Итак, как же происходит заражение компьютерными вирусами или вредоносными программами? Существует несколько стандартных способов. Это ссылки на вредоносные сайты в электронной почте или сообщениях в социальных сетях, посещение зараженного сайта (известного как drive-by загрузка) и использование зараженного USB-накопителя на вашем компьютере. Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Признаки заражения

Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»

Научная электронная библиотека

Соловьев С. В., Цой Р. И., Гринкруг Л. С.,

КОМПЬЮТЕРНЫЙ ВИРУС

Программа, внутри которой находится вирус, называется зараженной. Когда такая программа начинает работу, то сначала управление получает вирус. Вирус находит и заражает другие программы, а также выполняет какие-нибудь вредные действия (например, портит файлы или таблицу размещения файлов на диске, засоряет оперативную память и т.д.). Для маскировки вируса действия по заражению других программ и нанесению вреда могут выполняться не всегда, а, скажем, при выполнении определенных условий.

Например, вирус Anti-MIT ежегодно 1 декабря разрушает всю информацию на жестком диске, вирус Tea Time мешает вводить информацию с клавиатуры с 15:10 до 15:13. В 1989 году американский студент сумел создать вирус, который вывел из строя около 6 000 компьютеров Министерства обороны США. Эпидемия известного вируса Dir-II разразилась в 1991 году. Вирус использовал действительно оригинальную, принципиально новую технологию и на первых порах сумел широко распространиться за счет несовершенства традиционных антивирусных средств. Кристоферу Пайну удалось создать вирусы Pathogen и Queeq, а также вирус Smeg. Именно последний был самым опасным, его можно было накладывать на первые два вируса, и из-за этого после каждого прогона программы они меняли конфигурацию. Поэтому их было невозможно уничтожить. Чтобы распространить вирусы, Пайн скопировал компьютерные игры и программы, заразил их, а затем отправил обратно в сеть. Пользователи загружали в свои компьютеры, зараженные программы и инфицировали диски. Ситуация усугубилась тем, что Пайн умудрился занести вирусы и в программу, которая с ними борется. Запустив ее, пользователи вместо уничтожения вирусов получали еще один. В результате этого были уничтожены файлы множества фирм, убытки составили миллионы фунтов стерлингов.

Широкую известность получил американский программист Моррис. Он известен как создатель вируса, который в ноябре 1988 года заразил порядка 7 тысяч персональных компьютеров, подключенных к Internet.

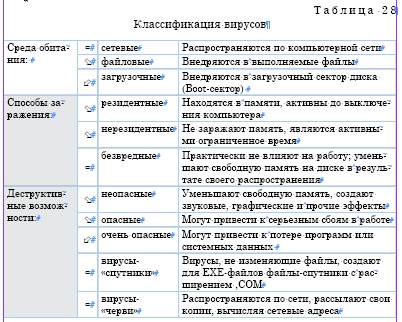

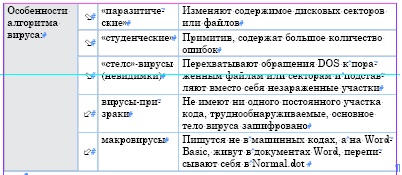

Один из «вирусологов» страны Евгений Касперский предлагает условно классифицировать вирусы по следующим признакам:

по среде обитания вируса;

по способу заражения среды обитания;

по деструктивным возможностям;

по особенностям алгоритма вируса.

Более подробную классификацию вирусов внутри этих групп можно представить примерно так (табл. 28):

Основными путями проникновения вирусов в компьютер являются съемные внешние устройства, а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с внешнего устройства, содержащего вирус.

Как работает вирус

Что происходит при включении компьютера? Первым делом управление передается программе начальной загрузки (ПНЗ), которая хранится в постоянно запоминающем устройстве (ПЗУ), т.е. ПНЗ ПЗУ.

Эта программа тестирует оборудование.

выделяет некоторую область диска и помечает ее как недоступную операционной системе. Это можно сделать по-разному, в простейшем и традиционном случае занятые вирусом секторы помечаются как сбойные (bad);

копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор;

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой;

организует цепочку передачи управления согласно схеме.

Таким образом, голова вируса теперь первой получает управление, вирус устанавливается в память и передает управление оригинальному загрузочному сектору. В цепочке

появляется новое звено:

Признаки проявления вируса

При заражении компьютера вирусом важно его обнаружить. Для этого следует знать основные признаки проявления вирусов. К ним можно отнести следующие:

прекращение работы или неправильная работа ранее успешно функционировавших программ;

медленная работа компьютера;

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их содержимого;

изменение даты и времени модификации файлов;

изменение размеров файлов;

неожиданное значительное увеличение количества файлов на диске;

существенное уменьшение размера свободной оперативной памяти;

вывод на экран непредусмотренных сообщений или изображений;

подача непредусмотренных звуковых сигналов;

частые зависания и сбои в работе компьютера.

Следует отметить, что перечисленные выше признаки необязательно вызываются присутствием вируса, а могут быть следствием других причин. Антивирусные программы

Для обнаружения, удаления и защиты от компьютерных вирусов разработаны специальные программы, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными. Современные антивирусные программы представляют собой многофункциональные продукты, сочетающие в себе как превентивные, профилактические средства, так и средства лечения вирусов и восстановления данных.

Требования к антивирусным программам

Размеры вирусной базы программы (количество вирусов, которые правильно определяются программой). С учетом постоянного появления новых вирусов база данных должна регулярно обновляться. Сюда следует отнести возможность программы определять разнообразные типы вирусов и умение работать с файлами различных типов (архивы, документы).

Скорость работы программы, наличие дополнительных возможностей типа алгоритмов определения даже неизвестных программе вирусов (эвристическое сканирование). Сюда следует отнести возможность восстанавливать зараженные файлы, не стирая их с жесткого диска, а только удалив из них вирусы.

Многоплатформенность (наличие версий программы под различные операционные системы). Если антивирус используется только на одном компьютере, то этот параметр не имеет большого значения. Но антивирус для организации обязан поддерживать все распространенные операционные системы. Кроме того, при работе в сети немаловажным является наличие серверных функций, предназначенных для административной работы, а также возможность работы с различными видами серверов.

Характеристика антивирусных программ

Антивирусные программы делятся на: программы-детекторы, программы-докторы, программы-ревизоры, программы-фильтры, программы-вакцины. Программы-детекторы. Позволяют обнаруживать файлы, зараженные одним из нескольких известных вирусов. Эти программы проверяют, имеется ли в файлах на указанном пользователем диске специфическая для данного вируса комбинация байтов. При ее обнаружении на экран выводится соответствующее сообщение. Многие детекторы имеют режимы лечения или уничтожения зараженных файлов. Программы-детекторы могут обнаруживать только те вирусы, которые ей известны. Программа Scan фирмы McAfee Associates и Aidstest Д. Н. Лозинского позволяют обнаруживать около 9 000 вирусов. Некоторые программы-детекторы, например Norton AntiVirus или AVSP фирмы «Диалог-МГУ», можно настраивать на новые типы вирусов, им необходимо лишь указать комбинации байтов, присущие этим вирусам.

Большинство программ-детекторов имеют функцию доктора, т.е. они пытаются вернуть зараженные файлы или области диска в их исходное состояние. Те файлы, которые не удалось восстановить, как правило, делаются неработоспособными или удаляются.

Большинство программ-докторов умеют лечить только от некоторого фиксированного набора вирусов, поэтому они быстро устаревают. Но некоторые программы могут обучаться не только способам обнаружения, но и способам лечения новых вирусов.

Различают детекторы универсальные и специализированные. Универсальные детекторы в своей работе используют проверку неизменности файлов путем подсчета и сравнения с эталоном контрольной суммы. Недостаток универсальных детекторов связан с невозможностью определения причин искажения файлов. Специализированные детекторы выполняют поиск известных вирусов по их сигнатуре (повторяющемуся участку кода). Недостаток таких детекторов состоит в том, что они неспособны обнаруживать все известные вирусы.

Детектор, позволяющий обнаруживать несколько вирусов, называют полидетектором.

Программы-докторы (фаги), не только находят зараженные вирусами файлы, но и лечат их, т.е. удаляют из файла тело программы вируса, возвращая файлы в исходное состояние. В начале своей работы фаги ищут вирусы в оперативной памяти, уничтожая их, и только затем переходят к лечению файлов. Среди фагов выделяют полифаги, т.е. программы-докторы, предназначенные для поиска и уничтожения большого количества вирусов. Программы-ревизоры имеют две стадии работы. Сначала они запоминают сведения о состоянии программ и системных областей дисков (загрузочного сектора и сектора с таблицей разбиения жесткого диска). Предполагается, что в этот момент программы и системные области дисков не заражены. После этого с помощью программы-ревизора можно в любой момент сравнить состояние программ и системных областей дисков с исходным. О выявленных несоответствиях сообщается пользователю.

Чтобы проверка состояния программ и дисков проходила при каждой загрузке операционной системы, необходимо включить команду запуска программы-ревизора в командный файл AUTOEXEC.BAT. Это позволяет обнаружить заражение компьютерным вирусом, когда он еще не успел нанести большого вреда. Более того, та же программа-ревизор сможет найти поврежденные вирусом файлы.

Программы-ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут отличить изменения версии проверяемой программы от изменений, внесенных вирусом. Программы-фильтры (сторожа) представляют собой небольшие резидентные программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. Такими действиями могут являться:

попытки коррекции файлов с расширениями СОМ и ЕХЕ;

изменение атрибутов файлов;

прямая запись на диск по абсолютному адресу;

запись в загрузочные сектора диска;

загрузка резидентной программы.

Краткий обзор антивирусных программ

При выборе антивирусной программы необходимо учитывать не только процент обнаружения вирусов, но и способность обнаруживать новые вирусы, количество вирусов в антивирусной базе, частоту ее обновления, наличие дополнительных функций.

В настоящее время серьезный антивирус должен уметь распознавать не менее 25 000 вирусов. Существует множество антивирусных программ. Рассмотрим наиболее известные из них. Norton AntiVirus 4.0 и 5.0 (производитель «Symantec»).

Один из наиболее известных и популярных антивирусов. Процент распознавания вирусов очень высокий (близок к 100 %). В программе используется механизм, который позволяет распознавать новые неизвестные вирусы.

В интерфейсе программы Norton AntiVirus имеется функция LiveUpdate, позволяющая щелчком на одной-единственной кнопке обновлять через Web как программу, так и набор сигнатур вирусов. Мастер по борьбе с вирусами выдает подробную информацию об обнаруженном вирусе, а также предоставляет вам возможность выбора: удалять вирус либо в автоматическом режиме, либо более осмотрительно, посредством пошаговой процедуры, которая позволяет увидеть каждое из выполняемых в процессе удаления действий. Антивирусные базы обновляются часто. Имеется резидентный монитор.

Недостатком данной программы является сложность настройки (хотя базовые настройки изменять, практически не требуется). Dr Solomons AntiVirus (производитель «Dr Solomons Software»).

Считается одним из лучших антивирусов. Обнаруживает практически 100 % известных и новых вирусов. Большое количество функций, сканер, монитор, эвристика. McAfee VirusScan (производитель «McAfee Associates»).

Один из наиболее известных антивирусных пакетов. Хорошо удаляет вирусы, но у VirusScan хуже, чем у других пакетов, обстоят дела с обнаружением новых разновидностей файловых вирусов. Он легко и быстро устанавливается с использованием настроек по умолчанию, но его можно настроить и по собственному усмотрению. Можно сканировать все файлы или только программные, распространять или не распространять процедуру сканирования на сжатые файлы. Имеет много функций для работы с сетью Интернет. Dr.Web (производитель: «Диалог Наука»).