php убрать экранирование кавычек

stripcslashes

(PHP 4, PHP 5, PHP 7, PHP 8)

stripcslashes — Удаляет экранирование символов, произведённое функцией addcslashes()

Описание

Список параметров

Строка, у которой нужно убрать экранирование.

Возвращаемые значения

Возвращает неэкранированную строку.

Смотрите также

User Contributed Notes 3 notes

stripcslashes does not simply skip the C-style escape sequences \a, \b, \f, \n, \r, \t and \v, but converts them to their actual meaning.

$str = «we are escaping \r\n» ; //we are escaping

> /*QUOTE

> stripcslashes(‘He\xallo’) == ‘He’.»\n».’llo’

> stripcslashes(‘H\xaello’) == ‘H’.chr(0xAE).’llo’

> */

>

> You Can Use

>

> stripcslashes(‘H\xa0ello’) == ‘H’.chr(0xA0).’ello’

Correct. But not what (I think) you were trying to show.

>

> as xa0 = xa = chr(xA)

Not so correct.

Does 9==90? No, because that added zero *after* the number means something.

It’s when you add a zero *before* the number does it not affect the value.

I’d like to assume that was a typo, but with the Internet as it is, who knows.

> You Can Use

>

> stripcslashes(‘H\x0aello’) == ‘H’.chr(0x0A).’ello’

fix’d

you might want to do a double stripslashes to completely remove 3 consecutive slashes

$stripped = ‘this is a string with three\\\ slashes’;

$stripped = stripslahses($stripped);

would output:

‘this is a string with three\ slashes’

$stripped = ‘this is a string with three\\\ slashes’;

$stripped = stripslahses(stripslashes($stripped));

would output:

‘this is a string with three slashes’

Экранирование кавычек в php, javascript и sql

Здравствуйте, уважаемые читатели блога LifeExample, сегодня я бы хотел раскрыть тему экранирования кавычек в php, javascript и sql, рассказать что это такое и зачем нужно, а также привести несколько полезных примеров показывающих необходимость экранирования.

Что такое экранирование кавычек

Чтобы дать определение этому понятию, для начала приведу небольшой пример объявления строки.

Практически в любом языке программирования мы используем следующий принцип объявления строковой переменной:

Все, что содержится между кавычек — понимается интерпретатором как строка.

Если нам нужно передать в строковую переменную текст содержащий кавычки и мы попытаемся сделать это таким образом:

то произойдет ошибка, поскольку вместо одной строки интерпретатор увидит две:

Чтобы такого не происходило необходимо экранировать кавычки. В javascript, например, это будет выглядеть таким образом:

После данного практического примера можно дать определение понятию экранирования кавычек.

Экранирование кавычек – это действие, совершаемое над строковой переменной в ходе работы скрипта. Действие это позволяет использовать кавычки в строке. Частным но довольно распространенным способом экранирования является подстановка обратного слеша \ перед внутренними кавычками.

Php экранирование кавычек

В php экранировать кавычки можно несколькими способами, первый из них аналогичен рассматриваемому выше.

Например, мы имеем строку с авторской и прямой речью, которая содержит кавычки:

«Как же вы поживаете?» – спросила Екатерина Ивановна. «Ничего, живем понемножечку», – ответил Старцев (Чехов)

Чтобы вывести ее на страницу, в PHP следует делать одним из следующих способов.

Экранирование обратным слешем:

Экранирование одинарными кавычками

В случае, когда внутренних кавычек в строке много проще при объявлении строки использовать одинарные кавычки, а внутри нее двойные. Либо, наоборот, в зависимости от наличия в тексте тех или иных кавычек.

Зачем может понадобиться экранирование кавычек в PHP

Помимо разобранного примера с выводом строк, экранирование кавычек и других спец символов зачастую необходимо при работе с БД.

Чтобы не допустить, различного рода проблем при работе с базой данных, перед сохранением данных в таблицы можно использовать функцию addslashes

Обе эти функции являются стандартными в php и экранируют спецсимволы строк. Когда и какую использовать, зависит от конкретных задач. Например addslashes лучше использовать для сериализованной строки при записи ее в базу, а mysql_real_escape_string для всех пользовательских данных пришедших с формы на сайте.

В небольших web-приложениях, можно не использовать ручное экранирование addslashes или mysql_real_escape_string если включить «Магические кавычки» — magic_quotes_gpc

Зачастую магические кавычки включены по умолчанию на сервере, это можно узнать из информацией полученной при выполнении функции

javascript экранирование кавычек

Очень часто, особенно в javascript приходится работать со строками, содержащими HTML разметку.

В javascript экранирование кавычек происходит аналогичным образом, либо обратным слешем, либо использованием разного типа кавычек.

Пример с обратным слешем:

Пример с внутренними кавычками:

Когда строка с HTML разметкой слишком длинная и требует переноса строки, снова появляется необходимость экранирования, в этом случае уже не кавычек, а символа переноса строки

Если в данном примере не использовать обратный слешь перед переносом строки, то скрипт работать не будет.

Довольно редко, но можно столкнуться с задачей передать HTML разметку в сериализованной строке формата JSON. Если строка содержит символы переноса, то формат JSON будет нарушен.

Чтобы избежать этих проблем нужно прогнать текст с переносом строк через функцию JSON.stringify()

JSON.stringify() – доступна только после подключения библиотеки jquery.

Sql экранирование кавычек

В sql экранирование кавычек помимо разобранных нами в php и js способов — обратного слеша и внутренних кавычек, имеет еще одно решение.

Для экранирования кавычки в sql нужно их дублировать.

Убрать экранирование кавычек

Убрать экранирование кавычек в php можно стандартной функцией stripslashes();

В javascript не существует аналога stripslashes, но ведь мы всегда можем воспользоваться регулярным выражением, которое поможет нам убрать экранирование кавычек в javascript

В данной статье я постарался раскрыть тему экранирования кавычек в php, js, mysql и показать в каких случаях необходимо применять экранирование. Надеюсь, статья оказалась полезной. Подписывайтесь на рассылку, ставьте лайки, добавляйтесь в друзья 😉

Читайте также похожие статьи:

Чтобы не пропустить публикацию следующей статьи подписывайтесь на рассылку по E-mail или RSS ленту блога.

Защита от SQL-инъекций в PHP

Что такое SQL-инъекция

Как начинающие разработчики обычно пишут запрос к базе данных:

При запуске этого запроса будут выбраны все записи вместо одной, поскольку записей с отрицательными идентификаторами скорее всего нет в базе, а условие 1=1 всегда истинно.

Но суть в другом. После фрагмента 1=1 злоумышленник может дополнить запрос любым произвольным SQL-кодом.

Что может сделать злоумышленник?

Это зависит от конкретного запроса, а также способа его запуска.

Так сделать не получится, поскольку выполнение нескольких запросов по-умолчанию не поддерживается.

Но кое-что плохое злоумышленник сделать может. Например, с помощью UNION можно получить любые данные из любых таблиц.

Поскольку UNION позволяет объединять данные из таблиц только с одинаковым количеством столбцов, злоумышленник может указать 2 необходимых ему столбца, а остальные 2 заполнить любыми значениями, например единицами:

В итоге вместо title и content на страницу будут выведены login и password одного из пользователей. И это только один из десятков возможных вариантов взлома.

Экранирование кавычек

Прежде чем перейти к существующим способам защиты, хочу отдельно объяснить, что такое вообще экранирование и зачем оно нужно.

Возьмём такой пример:

С этим запросом всё в порядке, он выполнится как мы и ожидаем:

Тогда SQL-запрос станет таким:

Попытка выполнить этот запрос приведёт к ошибке синтаксиса. Чтобы её не было, вторую кавычку нужно экранировать, т.е. добавить к ней обратный слеш.

Способы экранирования и их надёжность разберём чуть ниже, а сейчас для простоты возьмём addslashes() :

Готово, запрос выполнится даже при наличии кавычек.

Экранировать можно не только кавычки. Разные функции умеют экранировать разные символы, об этом мы подробно поговорим чуть позже.

А теперь важный момент. Некоторые разработчики считают, экранирования достаточно для полной защиты от SQL-инъекций.

Хорошо, ещё раз посмотрим на самый первый пример с SQL-инъекцией:

В этом запросе нет никаких кавычек. Но уязвимость есть. Отсюда делаем вывод, что экранирование не гарантирует защиту от SQL-инъекций.

Неэффективные способы защиты от SQL-инъекций

Никогда так не делай! Любые данные перед подстановкой в SQL-запрос должны проходить фильтрацию и/или валидацию.

1. Функция htmlspecialchars()

Время от времени встречаю статьи, где авторы используют функцию htmlspecialchars() для экранирования данных:

Это опасно! Штука в том, что функция htmlspecialchars() пропускает без экранирования опасные символы: \ (слеш), \0 (nul-байт) и \b (backspace).

Вот полный пример кода, демонстрирующего уязвимость:

В итоге SQL-запрос будет таким:

2. Фильтрация по чёрному списку символов

По каким-то непонятным мне причинам ещё существуют разработчики, использующие чёрные списки символов:

Все символы, входящие в чёрный список, удаляются из строки перед вставкой в базу.

Я не хочу сказать, что этот подход не будет работать, но его применение под большим вопросом:

К примеру, пользователь хочет использовать логин

Я считаю, лучше уточнить у пользователя, нравится ли ему такой отфильтрованный логин или он хотел бы что-то поменять. Короче, я за валидацию по белому списку вместо фильтрации по чёрному.

3. Функция stripslashes()

Редко, но встречается код, использующий stripslashes() перед записью в базу. Поскольку новички до сих пор копируют этот код в свои проекты, объясню, зачем эта функция нужна.

Сделано это было для защиты новичков, которые подставляли данные напрямую в SQL-запросы. На практике это было не самое удачное решение:

Вот почему функцию stripslashes() можно встретить в старых учебниках. Чтобы отменить экранирование символов и получить исходную строку.

Начиная с PHP 5.4 функционал волшебных кавычек удалён, поэтому использовать stripslashes() перед записью в базу нет никакого смысла.

4. Функция addslashes()

Поэтому даже в документации прямо написано, что эту функцию не нужно использовать для защиты от SQL инъекций.

Эффективные способы защиты

1. Функция mysql(i)_real_escape_string

Есть две важные детали, которые вы должны знать, когда используете эту функцию.

Вторая опасность подстерегает тех, кто использует некоторые специфические кодировки вроде GBK. В этом случае вам обязательно нужно указывать кодировку при установке соединения с базой.

Почитать о проблеме можно тут (блог разработчика, обнаружившего ошибку), здесь и подробней с примерами там.

2. Приведение к числу

Кавычки здесь не обязательны, поскольку в запрос в любом случае подставится число.

Есть один нюанс. Как я писал выше, мне не очень нравится идея фильтрации данных и здесь она может выйти боком с точки зрения SEO.

Если алгоритм поиска статьи заключается в том, что мы берём вторую часть URL и приводим её к числу, вроде такого:

Тогда можно писать какие угодно символы после числа 15 (только один следующий символ должен быть не цифровым), например /product/15abcde13824_ahaha_lol и система всё равно будет отображать статью c >

3. Подготовленные запросы

Один из лучших способов защиты от SQL инъекций. Суть в том, что SQL запрос сначала «подготавливается», а затем в него отдельно передаются данные.

Такой подход гарантирует отсутствие SQL-инъекций в момент подстановки данных, поскольку запрос уже «подготовлен» и не может быть изменён.

Но, как обычно, всё портят детали.

Первая деталь. Чуть выше я указывал ссылку на обсуждение уязвимости mysql_real_escape_string.

Вторая деталь. Нужно понимать, что защита от SQL-инъекций будет действовать только в том случае, если мы не подставляем никаких данных напрямую в запрос. Если разработчик решит сделать так:

Тогда его не спасут никакие подготовленные запросы.

И третья деталь. В подготовленные запросы нельзя подставлять названия столбцов и таблиц.

Прекрасно. И что теперь делать?

В общем, опять надо что-то вручную допиливать, придумывать собственные функции генерации запросов. Не комильфо. Рекомендую поступить иначе.

4. Готовые библиотеки

Разработчики популярных библиотек наверняка гораздо умней и опытней нас. Они давно всё продумали и протестировали на десятках тысяч программистов. Так почему нет?

Для простых проектов вполне хватит Medoo или RedBeanPHP, для средних рекомендую (и всегда использую) Eloquent, ну а для крупных проектов лучше всего подойдёт мощная и суровая Doctrine.

Кавычки одинарные, двойные, экранирование, пример Php

Начнем с того, что в PHP допускается применение и двойных кавычек и одинарных.

Все о кавычках в php примеры

Для чего нужны кавычки в php?

Т.е. мы говорим ему. что далее идет переменная и внутри неё некоторое значение, которое является строкой.

Что такое кавычки в php?

Начнем с того, какие кавычки бывают!?

Кавычки бывают одинарные, это обычные прямые кавычки :

Или прямые двойные кавычки :

Обращаю ваше внимание! Что кавычки могут отличаться, например, если вы напишите эту же кавычку с клавиатуры в программе «Word», то получите вот такие кавычки :

‘ “ В других программах кавычки также могут отличаться! Смотри пример ошибки.

Где располагаются кавычки на английской клавиатуре?

Php символ двойных и одинарных кавычек

Естественно, что вам потребуется символ кавычек, т.е. если вам нужно вывести кавычку, но чтобы она не срабатывала, для этого и существуют символы кавычек.

Символ двойных кавычек:

Символ одинарных кавычек:

Php экранирование кавычек.

Что вы собственно подразумеваете под словами экранирование кавычек в php.

Давайте разберем пример, ведь на примерах всегда легче понять о чем идет речь!

Нам нужно вывести через echo ссылку.

Давайте напишем код php:

Но если мы вставим данный код сюда, то боюсь, что вы никогда бы не увидели данные строчки!?

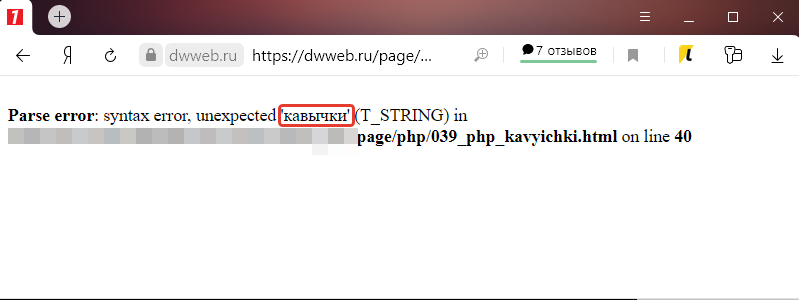

Ошибка экранирования кавычек php

Отдельной ошибки для вывода ошибки экранирования кавычек нет, но результат такой ошибки приведен ниже:

Специально для вас сделал отдельную страницу, с вставленным в неё данным кодом, и если хотите то вы можете посмотреть, что из этого у вас получилось бы!

Что данная ошибка нам говорит!?

Что после второй двойной кавычки идет какая-то фигня, которая там не должна быть! Т.е. мне дайте те символы которые мне нравятся. т.е. исходя из его требований.

вот что он ожидает увидеть.

Естественно так никто не пишет, хотя. кто его знает.

Далее смотри, как нужно экранировать кавычки!

Как экранировать двойные кавычки в php

В данном конкретном случае, как избавиться от ошибки и заэкранировать двойные кавычки!?

Перед теми двойными кавычками, что расположены внутри, нужно поставить слеш, который смотрит влево:

Как экранировать одинарные кавычки в php

Использовать разные кавычки вместо экранирования

Тоже самое можно сделать и с двойными кавычки, снаружи оставляем двойные, внутри одинарные.

Как вывести кавычки php на экран

Для того, чтобы вывести кавычки на экран, прямо здесь на странице. и чтобы они не являлись кодом php – как бы странно это не звучало! Кавычки нужно поменять на html сущности, например:

Одинарная кавычка через html код::

Двойная кавычка через html код:

Такая кавычка будет выглядеть как кавычка на экране, но в коде Php уже участвовать не будет…

Не правильные кавычки php

Ко всему коду PHP надо относиться внимательно! Если вы к примеру писали что-то в программе Word, какой-то текст, потом, в нем же начали делать код, как получилось у меня в первый раз.

И я никак не мог понять в чем проблема – он реально мне не хотел показывать простой код. Я готов был сломать комп кувалдой.

А оказалась, что кавычки в редакторе кода отличаются от Word. И это никак невозможно понять, если вы через это не прошли!

Вот вам пример кавычек в Word-е:

Ошибка использовании неправильных кавычек.

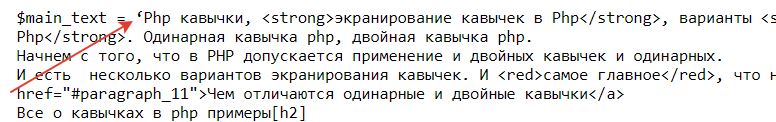

Давайте используем неправильную кавычку прямо здесь на странице. У нас есть переменная «$main_text» и у неё изменим первую кавычку на неправильную:

И мы получим ошибку «Parse error: syntax error, unexpected»:

Почему, при данной ошибке, «php» акцентирует внимание на втором слове после ошибки, а не на первом!?

html php конфликт кавычек

Никакого конфликта кавычек нет! вы просто не умеете пользоваться php! Если с наружи одинарные кавычки, то внутри двойные, если снаружи двойные, то внутри одинарные!

А если вам позарез нужно использовать одинаковые кавычки везде, то самый простой и быстрый способ заэкранировать кавычки:

Чем отличаются одинарные и двойные кавычки

1). Переменная и одинарная кавычка

Когда вы немного понимаете php, то знаете, что если поместить переменную в одинарные кавычки и вывести это через echo, то выведется не содержание переменной, а её название:

2). Переменная и двойная кавычка

Естественно, что в этом примере кавычки не нужны, но нам нужно показать результаты использования двойных кавычек:

Вывод : разница между одинарными и двойными кавычками

Разница между одинарными и двойными кавычками такая, что одинарные кавычки покажут название переменной(вместе со знаком доллара), а двойные покажут значение переменной

Php функция экранирование кавычек

$переменная = ‘Здесь текст ‘.$переменная_2.’ Здесь текст 2 ‘;

Какое форматирование имеет данный текст, чтобы вы его могли увидеть!?

$переменная = ‘Здесь текст ‘.$переменная_2.’ Здесь текст 2 ‘;

Но, как же функция экранирование кавычек

Замена кавычек с помощью str_replace

Можно использовать для замены кавычек функцию str_replace:

$переменная = str_replace(«что», «на что», «где»);

Сообщение системы комментирования :

Форма пока доступна только админу. скоро все заработает. надеюсь.

addslashes

(PHP 4, PHP 5, PHP 7, PHP 8)

addslashes — Экранирует строку с помощью слешей

Описание

Небольшой пример использования функции addslashes() для экранирования вышеперечисленных символов:

Иногда функцию addslashes() некорректно пытаются использовать для предотвращения SQL-инъекций. Не делайте так. Вместо неё используйте подготовленные запросы или функции экранирования соответствующих модулей работы с базами данных.

Список параметров

Возвращаемые значения

Возвращает экранируемую строку.

Примеры

Пример #1 Пример использования addslashes()

Смотрите также

User Contributed Notes 38 notes

@ mark at hagers dot demon dot nl :

Never use addslashes function to escape values you are going to send to mysql. use mysql_real_escape_string or pg_escape at least if you are not using prepared queries yet.

keep in mind that single quote is not the only special character that can break your sql query. and quotes are the only thing which addslashes care.

To output a PHP variable to Javascript, use json_encode().

Beware of using addslashes() on input to the serialize() function. serialize() stores strings with their length; the length must match the stored string or unserialize() will fail.

Such a mismatch can occur if you serialize the result of addslashes() and store it in a database; some databases (definitely including PostgreSQL) automagically strip backslashes from «special» chars in SELECT results, causing the returned string to be shorter than it was when it was serialized.

In other words, do this.

[Note to the maintainers: You may, at your option, want to link this note to serialize() as well as to addslashes(). I’ll refrain from doing such cross-posting myself. ]

I was stumped for a long time by the fact that even when using addslashes and stripslashes explicitly on the field values double quotes («) still didn’t seem to show up in strings read from a database. Until I looked at the source, and realised that the field value is just truncated at the first occurrence of a double quote. the remainder of the string is there (in the source), but is ignored when the form is displayed and submitted.

For PHP 7.3.* use FILTER_SANITIZE_ADD_SLASHES.

In response to Krasimir Slavov and Luiz Miguel Axcar:

There are several encoding schemes for inserting binary data into places it doesn’t typically belong, such as databases and e-mail bodies. Check out the base64_encode() and convert_uuencode() functions for the details.

May it is better use the function mysql_real_escape_string instead of addslashes when inserting data into a MySQL database. Check it at:

Regarding the previous note using addslashes/stripslahes with regular expressions and databases it looks as if the purpose of these functions gets mixed.

addslahes encodes data to be sent to a database or something similar. Here you need addslashes because you send commands to the database as command strings that contain data and thus you have to escape characters that are special in the command language like SQL.

Therefore the use of addslahses on a regex does properly store the regex in the database.

stripslashes does the opposite: it decodes an addslashes encoded string. However, retrieving data from a database works differently: it does not go through some string interpretation because you actually retrieve your binary data in your variables. In other words: the data stored in your variable is the unmodified binary data that your database returned. You do not run stripslahes on data returned from a database. That way, the regexs are retrieved correctly, too.

This is different from other data exchange like urlencoded strings that you exchange with your browser. Here the data channel uses the same encodings in both directions: therefore you have to encode data to be sent and you have to decode data received.

spamdunk at home dot com, your way is dangerous on PostgreSQL (and presumably MySQL). You’re quite correct that ANSI SQL specifies using ‘ to escape, but those databases also support \ for escaping (in violation of the standard, I think). Which means that if they pass in a string that includes a «\'», you expand it to «\»'» (an escaped quote followed by a non-escaped quote. WRONG! Attackers can execute arbitrary SQL to drop your tables, make themselves administrators, whatever they want.)

The best way to be safe and correct is to:

Plus, if the database supports prepared statements (the soon-to-be-released PostgreSQL 7.3, Oracle, etc), several executes on the same prepare can be faster, since it can reuse the same query plan. If it doesn’t (MySQL, etc), this way falls back to quoting code that’s specifically written for your database, avoiding the problem I mentioned above.

(Pardon my syntax if it’s off. I’m not really a PHP programmer; this is something I know from similar things in Java, Perl, PL/SQL, Python, Visual Basic, etc.)

//sql insert code goes here.

?>

to quote boris-pieper AT t-online DOT de, 15-Jan-2005 06:07,

Note: You should use mysql_real_escape_string() (http://php.net/mysql_real_escape_string) if possible (PHP => 4.3.0) instead of mysql_escape_string().

You may also want to us it instead of addslashes.

There are other functions «kind of» like this one but this should help adding slashes to a form post which also contains arrays (and you can’t access runtime quotes), or you need to add slashes to an array which is already stripped:

Be careful on whether you use double or single quotes when creating the string to be escaped:

$test = ‘This is one line\r\nand this is another\r\nand this line has\ta tab’;

$test = «This is one line\r\nand this is another\r\nand this line has\ta tab»;

re: encryption, addslashes and mysql

Note that mcrypt encryption may add in an apostrophe from the ascii table which cannot be protected by addslashes. It may not even be on your keyboard.

Because encryption strings are random, you may not discover it unless you test (or stumble?) on the correct sequence which inserts an apostrophe in the encrypted string.

This means that testing is even more important where encryption is concerned. If I create a solution I’ll post it here.

What happends when you add addslashes(addslashes($str))? This is not a good thing and it may be fixed:

checkaddslashes(«aa’bb»); => aa\’bb

checkaddslashes(«aa\’bb»); => aa\’bb

checkaddslashes(«\'»); => \’

checkaddslashes(«‘»); => \’

Hope this will help you

If all you want to do is quote a string as you would normally do in PHP (for example, when returning an Ajax result, inside a json string value, or when building a URL with args), don’t use addslashes (you don’t want both » and ‘ escaped at the same time). Instead, just use this function:

Hi,

I use this recursive function for POST. It handles multidimensional arrays.