жертва фишинга что это такое

Что такое фишинг и чем он опасен

Фишинг

Фишингом называется отправка зараженных электронных писем из якобы проверенных источников. Цели фишинга могут быть следующими:

Содержание, легенда и метод доставки фишингового сообщения определяются его целью. Профессиональные социальные инженеры используют в своей работе несколько типов фишинговых методов.

Образовательный фишинг

Иногда клиентам не требуется, чтобы пентестер проверял технические ресурсы Сети: их интересует исключительно человеческий фактор. Эффективным способом решения такой задачи является образовательный фишинг: после перехода по размещенной в письме ссылке никаких вредоносных кодов или программ для получения удаленного доступа на компьютер объекта не устанавливается. Данный вид фишинга проводится исключительно для сбора статистики и оценки общей уязвимости сотрудников к такому вектору атаки. А еще для определения сфер, в которых необходимо дополнительное информирование.

Чаще всего такой фишинг пробуждает у объекта воздействия любознательность, жадность, радость или здоровый страх, которые и заставляют перейти по ссылке. В таком случае легенда основывается на проведении сбора данных из открытых источников по отдельным сотрудникам или компании в целом. Моей команде приходилось отправлять подобные фишинговые письма как в единственном экземпляре, так и сотням и даже тысячам людей за раз.

Приведу пример, иллюстрирующий необходимость следования принципам, описанным в предыдущем разделе. Я составил для клиента письмо, похожее на реальное приглашение с LinkedIn. Разослал его 7000 пользователей, работавших на него, и быстро получил 73% переходов по ссылке. Такой молниеносный успех вдохновил всех, включая меня самого.

На носу был следующий пентест, и я, недолго думая, решил снова использовать свою гениальную идею. Уже на следующей неделе аналогичный e-mail разлетелся по 10 000 пользователей, работавших на другого заказчика. Но по ссылке перешли всего 4% получателей. Я не мог в это поверить: был использован гениальный заход. Я попросил клиента узнать у сотрудников, в чем заключалась причина провала этого фишинга.

Оказалось, что я сам был виноват. Первая компания занималась производством, большинству ее сотрудников было от 35 до 55 лет. А вторая компания занималась продажами, и возраст ее сотрудников составлял 19–29 лет. Когда последних спросили, почему они не перешли по указанной в письме ссылке, все как один отвечали: «Ну да, я видел это письмо, но LinkedIn используют только старики. Я все вопросы решаю в Facebook».

Успех первой атаки пьянил меня, и я забыл, что универсальных методов не бывает: каждый раз нужно составлять фишинговые письма, исходя из особенностей компании-заказчика. Этот опыт только укрепил мою уверенность в бесполезности фишинговых SaaS-сервисов, работающих целиком и полностью за счет готовых шаблонов.

Даже если цель фишинга образовательная, готовить его все равно нужно в соответствии с шагами, описанными на илл. 9.1. Начинать со сбора данных из открытых источников, а затем составлять текст, который придется по вкусу целевой аудитории и позволит достичь поставленной цели.

Фишинг с целью тестирования на проникновение

Этот вид фишинга не отличается от образовательного ничем, кроме самого главного — конечной цели. В данном случае задачей пентестера является получение удаленного доступа, сбор личных данных или любой другой подрыв информационной безопасности компании.

Обычно в контексте этого фишинга у объекта воздействия имеет смысл вызывать такие сильные эмоции, как страх, жадность, удивление или даже печаль. Ведь мне будет недостаточно простого перехода по ссылке: мне нужно, чтобы человек открыл приложенный документ, не задумываясь ответил на сомнительный запрос или ввел личные данные. И поскольку выполнение этих действий требует от человека времени и энергии, эмоциональные триггеры должны быть сильнее.

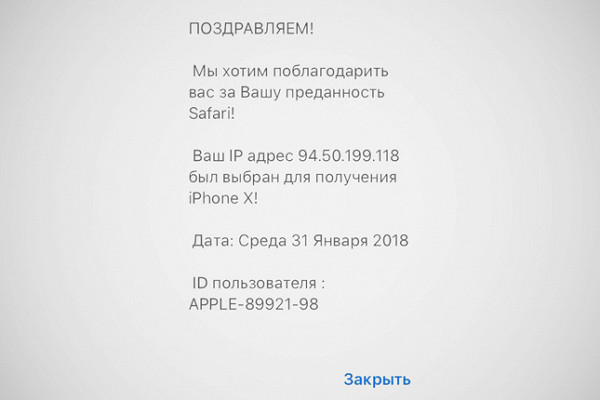

Например, однажды мне довелось проводить пентест в организации, сотрудники которой в большинстве своем питали горячую любовь к продуктам компании Apple. Почти у каждого был MacBook, а темой общего обсуждения часто становились последние модели iPhone. Пентест совпал со временем выхода одной из них. Поэтому к фишинговому e-mail, который я разослал сотрудникам компании, была приложена фотография нового iPhone. А содержание письма (якобы отправленного из отдела кадров) было следующим:

[Название компании] подарит 10 счастливчикам новый iPhone с оплаченным на год вперед тарифным планом. Розыгрыш смартфонов состоится в следующую пятницу в 15:00. Чтобы принять участие в розыгрыше, перейдите на указанную страницу внутрикорпоративной сети и введите свой рабочий логин и пароль. После этого вы будете автоматические занесены в базу участников https://iphone.updates-company.com. Удачи!

Мы выкупили домен updates-company.com и создали страницу с логотипом компании, двумя полями для ввода данных и одной кнопкой. Разослали письмо 1000 человек и получили учетные данные от 750 сотрудников.

Вывод: верно подобранный эмоциональный триггер, использованный в правильное время и на правильных людях, — залог успеха любой операции.

Адресный фишинг

Адресный фишинг во всех его вариациях — это самая персонализированная форма фишинга. После проведения сбора данных из открытых источников по объекту воздействия и всем членам его семьи, которых мне удается найти, я обычно выбираю какую-то очень личную информацию и выстраиваю на ее основе легенды. Часто нужную информацию я нахожу в социальных сетях родственников объекта.

Однажды я обнаружил, что группа друзей интересующего меня человека отправилась на мальчишник в Лас-Вегас. Они публиковали столько фотографий своих безбашенных приключений, что я решил использовать это в легенде.

Фишинговый e-mail был написан от лица менеджера отеля, в котором они остановились. Содержание его было следующим:

3–8 июля вы останавливались в нашем отеле. В ходе уборки номера горничная обнаружила предмет, вероятно, оставленный вами. Пожалуйста, взгляните на приложенный снимок и сообщите, ваша ли это вещь.

Если вы ее оставили, перейдите по приведенной ниже ссылке и внесите в форму данные, которые позволят нам оправить вам утерянное имущество.

Зачем я вставил в письмо ссылку, хотя зараженным был приложенный файл и никакой фотографии получатель все равно бы не увидел? Потому что был шанс, что человек, получивший такое письмо, в любом случае признал бы вещь своей. На такой случай в форму предлагалось занести:

полное имя;

почтовый адрес;

номер телефона;

адрес электронной почты;

дату рождения (как доказательство совершеннолетия);

последние четыре цифры номера кредитной карты, которая использовалась для оформления брони номера.

Легенда сработала очень эффективно, потому что человек не только открыл зараженный файл, но и предоставил мне дополнительную информацию для планирования дальнейших атак.

Даже когда я использую в легендировании для адресного фишинга личные данные, то не работаю с информацией, которая может навредить объекту воздействия. Например, в описанном случае я бы не стал использовать легенды вроде: «В нашем распоряжении оказались ваши фотоснимки в компании проституток. Чтобы выкупить эти фотографии, перейдите по ссылке» — даже если такие фотографии действительно существовали бы. И если бы я нашел подобные фотографии в процессе сбора данных из открытых источников, то сообщил бы о них объекту воздействия напрямую и спросил, как он сам хочет разобраться с возникшей ситуацией.

Что такое фишинг и как от него защититься?

«Здравствуйте, я Barrister Ekoue Dodji, и вас ждет огромное нигерийское наследство от умершего однофамильца». Примерно с такой фразы начинается классическое фишинговое письмо, целью которого является — обмануть и оставить в дураках. Как вы поняли, в этом материале будем разговаривать о фишинге. О том, что это за явление, какие формы оно умеет принимать и, что важнее всего, как с ним бороться.

Что такое фишинг?

Фишинг — это набор методик, которые используют злоумышленники, чтобы стащить личную информацию, какой-нибудь логин с паролем или данные кредитных карточек. Эти техники отличаются от других вариантов взлома подходом к взаимодействию с жертвой. Внедрение вирусов или DOS-атака зачастую направлены на программное обеспечение. Фишинг же завязан на контакте с живым человеком, который, в силу отсутствия навыков работы с компьютером или банальной наивности, сам подставится под хакера и выдаст ему что-то конфиденциальное.

Этимология термина

В английском языке это немного искаженное слово Fishing (пишется как Phishing), что переводится как «рыбалка». Ну и название тем самым обосновано. Фишинг — это своего рода рыбалка, где надо придумать для жертвы наименее подозрительную и наиболее заманчивую наживку. Дождаться, когда она клюнет. А после этого подсечь, чтобы рыбка не сорвалась. Только все это, используя реверсную инженерию вкупе с компьютерными технологиями.

Как работает фишинг?

Как и ловля рыбы, интернет-фишинг подразумевает несколько вариантов взаимодействия со своей добычей.

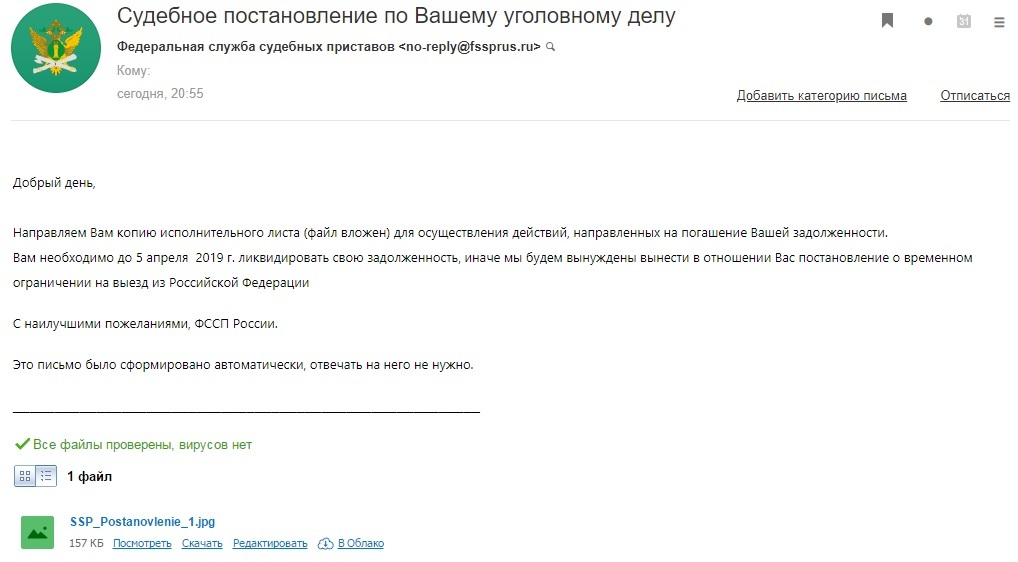

«Официальные» электронные письма

Начнем с методики, которую не так-то просто распознать даже умеренному параноику. Как это работает: вам приходит письмо якобы от Apple, Google, Ozon или любой другой крупной компании, чьими услугами вы пользуетесь. В письме есть всякие логотипы, адреса, да и название ящика вроде тоже официальное. Но просьба странная. Просят либо отправить свой логин с паролем, либо пройти по какой-нибудь подозрительной ссылке для подтверждения учетной записи (еще иногда приписывают, что скоро ее удалят, если этого не сделать). Жертва не видит угрозы, доверяет крупному бизнесу и попадается на эту уловку. В итоге или «сливает» злоумышленникам персональные данные для входа в условный Apple ID, или скачивает на компьютер вирус собственными руками.

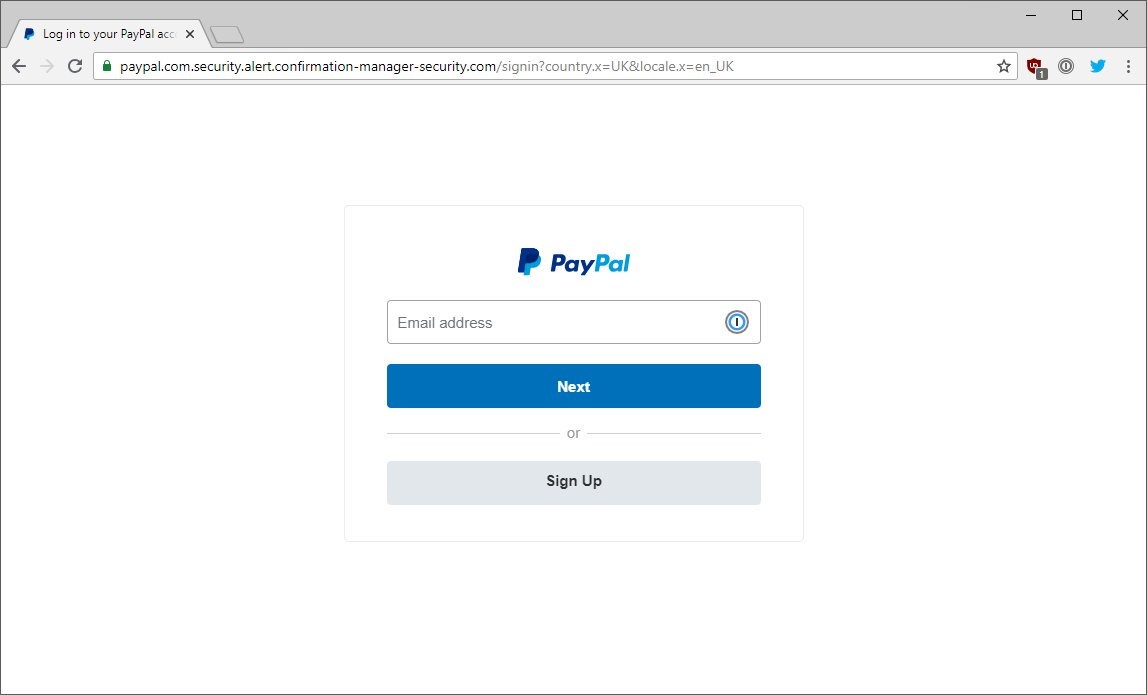

Подставные сайты

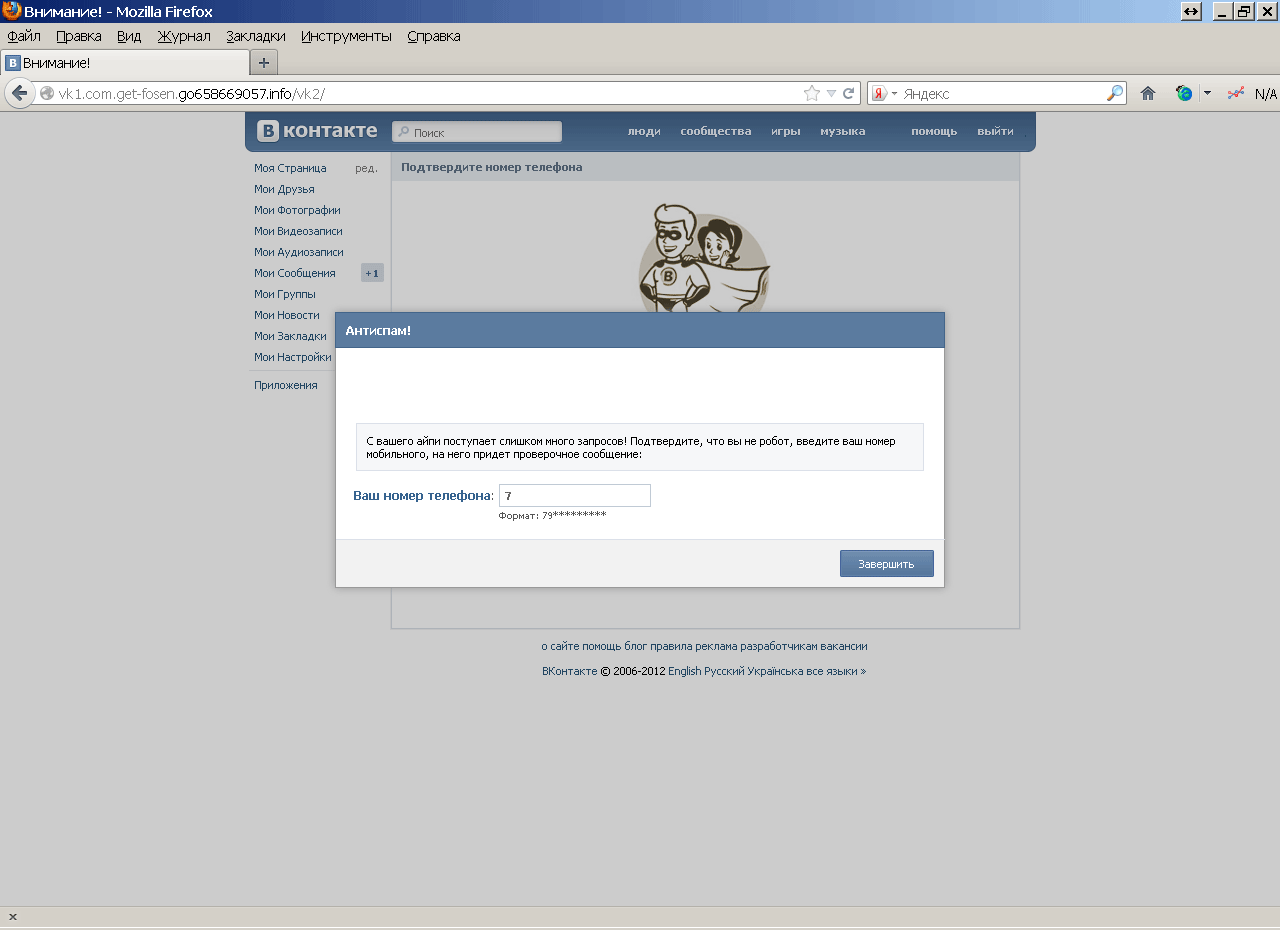

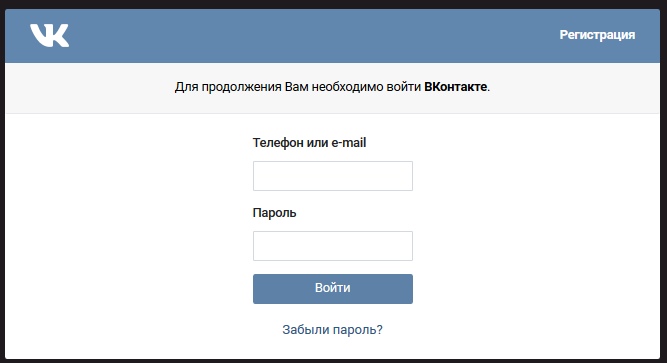

Что-то в духе тех же писем, только в ход идут веб-сайты. Сразу отмечу, что подставные сайты редко пробираются в выдачу поисковиков на адекватные позиции, и встретить их там непросто. А вот ошибиться при вводе адреса сайта вручную или наткнуться на фальшивку в мессенджере или почтовом клиенте можно.

Зачастую ссылка выглядит как официальная. Ну, может, домен другой или один символ отсутствует. Кто станет на такое обращать внимание, верно? Страница тоже выглядит привычно, без изысков. Есть поле для ввода логина и пароля. Только это форма отправки логина и пароля злоумышленникам.

Провокационные электронные письма

И снова о письмах, но на этот раз несколько об иных. Выглядят они как типичный обман, ставящий читающего в эмоциональные условия, которые заставят его совершить необдуманное действие. Предоставить взломщику доступ личными данным или заплатить внушительную сумму.

Письмо может выглядеть как послание от некоего нигерийского баристера, обнаружевшего в Уругвае человека с вашей фамилией, а у того на счету миллионы долларов, которые надо передать родственникам. Родственника нет, поэтому он хочет все перевести вам. Только надо сначала выйти на связь и сделать дополнительную оплату.

Еще бывают варианты, когда от злоумышленника приходит письмо, в котором он заявляет, что подключился к веб-камере жертвы и записал видео, как та развлекается, посещая сайты для взрослых. Вместе с тем требует в среднем около 500 долларов в биткоинах.

И таких писем может быть много. Кто-то предлагает деньги. Кто-то лотереи. Вместо писем иногда попадается баннеры, в которых пишется примерно то же самое. Схемы идентичные. Во всех случаях преступник пытается надавить на самое больное. Либо опозорить, либо озолотить. Трудно отказаться, да?

Метод обмана стары, как сам интернет, но даже в 2020 году такие письма приходят с завидной регулярностью большому количеству людей, независимо от посещаемых страниц и ресурсов, на которых эти люди регистрируются.

Телефонный фишинг

Почти то же самое, что и письма от официальных представителей, только голосом по телефону. Пожалуй, самое распространенное на текущий момент явление — звонки от сотрудников банка. Вам звонит персона, представляется банковским рабочим и говорит, что прямо сейчас, в эту самую секунду, кто-то списывает с вашего счета деньги. Жертва в растерянности не совсем понимает, какие деньги и за что списывают. «Сотрудник банка» заявляет, что готов все вернуть обратно, только вот надо назвать номер карты и другие клиентские данные. А потом код из СМС. На кону деньги. Возможно, последние, ну что еще делать? Люди говорят и остаются ни с чем.

Гораздо проще, когда мошенники ошибаются и говорят о суммах, которых на счету нет. Или вовсе представляются сотрудниками банков, в которых человек не держит счетов. Но если попадут, то шансов на успех довольно много. Доверчивых хватает.

Как защитить себя от фишинга?

На самом деле, знание о том, что такое фишинг, уже в какой-то степени помогает себя защитить. Как минимум повысится бдительность и возникнет четкое понимание того, что в интернете слишком много персонажей, желающих стащить у вас персональные данные или деньги. Но мы все-таки рассмотрим и другие варианты. Итак, представьте, мы – потенциальная жертва фишинга, которая вовсе не желает такой быть. Вот что мы делаем прямо сейчас, чтобы себя спасти.

Изучаем техники фишинга

Да, самообразование крайне важно. Я, конечно, описал парочку популярных фишинг-методик, но этого недостаточно. Мошенники — смышленые ребята. У них R&D штаты похлеще топовых технологических компаний. Постоянно выдумывают что-то новое. Учатся обходить спам-фильтры, ищут новые пути добраться до почтовых ящиков людей. Все круче и круче оформляют подставные веб-сайты. Ищут подход к жертвам и натаскивают себя в психологии, чтобы увести побольше добычи. Поэтому лучше интересоваться темой и время от времени посещать новостные сайты о безопасности в интернете. Так можно побольше разузнать о проблеме и быть подготовленным.

Дважды думаем, прежде чем перейти по какой-либо ссылке

Оставайтесь бдительными и подозрительными до последнего. Увидели в письме ссылку? Подождите. Сначала убедитесь, что ящик действительно принадлежит компании, которая вам пишет. Покупаете что-то на Авито, а ссылку для оплаты товара почему-то отправляет продавец, а не сервис? Задумайтесь. Не факт, что тут нет обмана. Появилась возможность без усилий заработать огромную сумму денег в интернете? Не верьте. Ничего не дается просто так. Лотереи — ложь. Просто так деньги в интернете тоже не раздают. Так что всё, что хоть на долю секунду показалось подозрительным, надо подвергнуть серьезному анализу. И при необходимости отправить в спам.

Используем программы для защиты от фишинга

Есть утилиты, которые обязуются защищать клиента от фишинга. По большому счету, тот же браузер можно считать такой утилитой. Или же спам-фильтры, встроенные в серверную часть вашего почтового сервиса. Но это не совсем то. Есть специализированное программное обеспечение. Оно зачастую встроено в антивирусы. Установив условный «Касперский» или Avast, уже получите защиту от фишинга. Антивирус предупредит, если защитит мошеннический сайт или письмо.

К сожалению, базы антивируса пополняются не так быстро. Их эффективность не всегда стоит оплачиваемых средств. Так что надеяться исключительно на программу не стоит. Подведет в самый неподходящий момент.

Чтобы защищаться от всяких мошеннических объявлений в интернете, скачайте тот же AdBlock. Заблокируете рекламу и не увидите сообщений о том, что в интернете где-то дают миллион долларов за красивый IP-адрес.

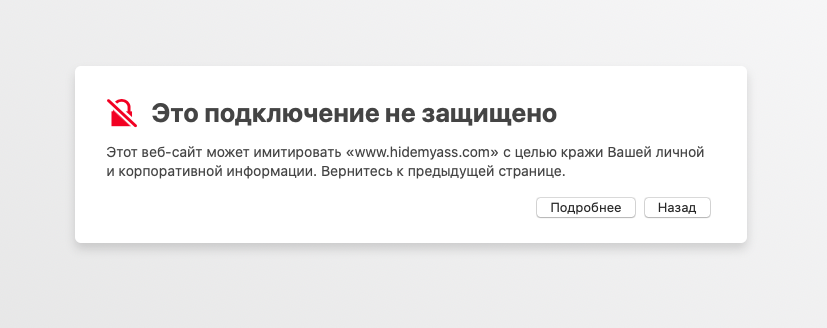

Смотрим на содержимое адресной строки

Сразу скажу, что это не всегда помогает. Но бывает. Некоторые совсем отбитые мошенники клепают подставные страницы без зазрения совести, оставляя очевидные ошибки в адресе. vkantakte.ru, aple.net, netlixx.com. Бывают и более завуалированные. Те, кто похитрее, используют специальные символы, что похожи на английские буквы, но таковыми не являются. Поэтому спокойно регистрируют домен с названием популярной компании. Отличить почти нереально.

Также стоит обращать внимание на наличие SSL-шифрования. В адресной строке должен отображаться значок в виде навесного замка. Но опять же это не показатель. Мошенники до того преисполнились в своем мастерстве, что заказывают сертификаты для своих подставных сайтов. И это работает.

Держим учетные записи под контролем

Понятное дело, за всеми созданными почтовыми ящиками и аккаунтами не уследишь. Но хотя бы за мало-мальски актуальными стоит приглядывать. Заходите на них. Иногда меняйте пароль. Не оставляйте фишерам пространства для поиска дополнительной информации о вас. Заходите в онлайн-банк и проверяйте счет регулярно. И обязательно в тот самый момент, когда вам позвонит преступник, который будет заявлять, что со счета снимают деньги. В общем, держите ситуацию под контролем, чтобы никто не мог вам навязать фальшивую версию происходящего.

Регулярно обновляем браузер

Как я уже писал выше, браузер тоже своего рода защита от фишинга. Браузеры умеют защищать пользователей, предупреждая об опасности, когда те заходят на сайты, которые уже были скомпрометированы ранее, но все еще функционируют и представляют угрозу для интернета. Чем свежее браузер, тем более серьезные методы защиты данных в нем используются. Соответственно, больше шансов избежать попадания на какую-нибудь фишинговую страницу.

Не забываем про брандмауэр

Тут тот же принцип, что и с антивирусом. Лучше не пренебрегать. Пусть блокирует входящие соединения и оповещает о них. Он, конечно, не убережет от писем, но вот какие-нибудь рекламные скрипты, жаждущие подключиться к компьютеру, остановить сможет.

Анализируем pop-up

Внимательно читаем, что за информация всплывает на сайтах. Обычно все эти «Ура, вы выиграли миллион долларов, заберите прямо сейчас» как раз и появляются в качестве всплывшего уведомления. Старайтесь случайно не кликнуть по ссылке в pop-up-окне или по такому окну целиком. Наверняка там уже настроена переадресация на какой-нибудь подставной ресурс с вирусом или чем-то в таком духе. Если поп-апов с мошеннической информацией становится слишком много, можно использовать дополнение No Script для браузеров. Оно блокирует опасные всплывающие окна.

Не делимся ни с кем персональными данными

Важнейший из всех советов. Никому ничего не говорите в интернете. Сотрудник банка никогда не попросит у вас номер карты, CVV-код или другую личную информацию. Все, что специалисту такой структуры нужно для работы, у него есть. С незнакомцами в интернете тоже аккуратно. В частности, с теми, кто торгует на площадках Б/У-товаров. Там хитрых и жадных до чужих денег людишек почему-то сильно больше.

Оставайтесь бдительными и не верьте никому в интернете. Изучайте тему фишинга. Не ведитесь на провокации и «халяву» в виде африканского наследства. Если вы не звезда, то ваши видео с веб-камеры никому не будут интересны, а бесплатный сыр сами знаете где.

Как защититься от фишинга: 10 советов

Иногда киберпреступники отправляются на рыбалку. Только их золотая рыбка — это ваши данные. Итак, что нужно сделать, чтобы защитить себя от фишинга?

Даже если слово «фишинг» ассоциируется у вас исключительно с рыбалкой, вы не так уж далеки от истины. Только в роли «рыбаков» в Интернете выступают мошенники, а в роли «рыбки» — чужие персональные данные, логины и пароли к финансовым аккаунтам добропорядочных пользователей и так далее.

От фишинга нет универсального лекарства, кроме бдительности на грани паранойи. Проблема в том, что эта зараза похожа на грипп — постоянно мутирует и меняет методы атаки. Мошенники, стоящие за фишинговыми операциями, могут запустить персональную кампанию, направленную, например, только на сотрудников определенной организации или лишь на кормящих матерей. Такой вредоносный маркетинг.

Способов попасться масса: подключиться к публичному Wi-Fi в кафе с авторизацией по учетной записи социальной сети, ввести свои данные на поддельном сайте, перейти по ссылке в очередном письме счастья на Новый год или черную пятницу… Всего не перечислишь.

В общем, заполучить эту проблему легко. А как себя защитить?

Почему фишинг получил такое распространение и как от него уберечься: http://t.co/sezy73TbSb

Фишинг хотят включить в УК РФ: http://t.co/PMirfBYTL3. Виновных можно будет сажать на срок до четырёх лет. pic.twitter.com/DFzs1ab2Ph

Что такое фишинг: как не стать жертвой хакеров

Что такое фишинговая атака?

Фишинг (англ. phishing, от phone phreaking — «взлом телефонных автоматов» и fishing — «рыбная ловля») — это вид интернет-мошенничества, используемого чтобы получить идентификационные данные пользователей. Он применяется для кражи паролей, номеров карт, банковских счетов и другой конфиденциальной информации.

Как правило, фишинговая атака представляет собой выдачу фейковых сайтов, имитирующих интернет-страницы популярных компаний: соцсетей, интернет-магазинов, стриминговых сервисов и т.д. Хакеры рассчитывают на то, что пользователь не заметит подделки и укажет на странице личные данные: реквизиты карты, логин и пароль, номер телефона. Если человек сделает это, мошенники получат его данные.

Основная проблема, связанная с фишингом, заключается в том, что не существует ПО, которое защитило бы людей и компании: сайты-фейки трудно отличить от оригиналов. Все зависит от потенциальной жертвы — насколько она будет внимательна, распознает ли фейк. Все решает человеческий фактор: уязвимы даже крупнейшие технологические компании.

Последствия фишинговой атаки могут быть масштабными. Яркий пример — взлом кинокомпании Sony Pictures Entertainment в 2014 году. Хакерская группа Guardians of Peace изучила профили сотрудников компании в LinkedIn и разослала им письма с файлами, в которых содержался вирус. Попав на корпоративные компьютеры киностудии, он позволил злоумышленникам месяцами вести слежку и удаленно управлять устройствами. Вскоре хакеры опубликовали в Сети несколько еще не выпущенных фильмов студии: «Ярость», «Энни», «Уильям Тернер», «Все еще Элис» и другие. Кроме того, злоумышленники похитили личные данные 3803 сотрудников Sony Pictures Entertainment и членов их семей, содержимое внутренней электронной почты, информацию о заработной плате и копии неизданных фильмов.

Киберпреступники похитили более 100 Тб данных. Это один из крупнейших взломов корпоративных устройств компании на территории США.

Насколько популярен фишинг среди хакеров?

Количество фишинговых атак растет из года в год. По данным отчета Hi-Tech Trends 2020/2021, предоставленного РБК Трендам международной компанией в сфере кибербезопасности Group-IB, в 2020 году число выявленных и заблокированных фишинговых ресурсов выросло по сравнению с 2019-м более чем вдвое — на 118%. И это давняя тенденция. В 2019 году Group-IB заблокировал 14 093 фишинговых страницы, а годом ранее их было найдено всего 4 494.

Чаще всего хакеры подделывают следующие ресурсы:

Киберпреступники действуют исходя из спроса пользователей на интернет-продукты. В 2020 году практически исчезли фишинг-ресурсы, нацеленные на криптовалютные проекты, так как интерес к ним угас. В 2017-18 годах именно они были популярны у фишеров.

«Начиная с февраля 2020 года, мы видели, как тема COVID-19 активно эксплуатировалась во вредоносных кампаниях — в частности, в фишинговых атаках для компрометации электронной почты сотрудников компаний из США, Новой Зеландии, России и стран Азиатско-Тихоокеанского региона», — рассказал РБК Трендам представитель пресс-службы Group IB.

В 2020 году государства вводили различные льготы и компенсации, а банки позволяли заемщикам отсрочить выплату кредитов. В России получить консультацию по выплатам от государства и отправить заявку на их получение можно на сайте Госуслуг или в онлайн-банках. Мошенники создают страницы-копии этих сайтов, и невнимательные пользователи отправляют им данные.

Какие цели у фишинга?

Фишинговые атаки используют, чтобы украсть ценные данные: реквизиты банковских карт, логин и пароль для входа в аккаунт на каком-либо сайте. Хакеры даже могут шантажировать жертв и требовать деньги в обмен на то, что не станут публиковать данные в Сети.

Фишинговая атака — это также один из способов получить доступ к чужому Apple ID. По мнению экспертов Group IB, кража Apple ID — самый распространенный вид атаки на iOS. Если атака проходит успешно, мошенник получает доступ к облачному хранилищу iCloud и резервным копиям устройств. Если их восстановить на своем устройстве, можно получить доступ к сохраненным файлам. Именно таким образом в Сеть часто утекают интимные фото звезд.

Механика следующая: хакеры рассылают письма с предупреждением о скором снятии денег со счета пользователя в связи с платной подпиской на какое-нибудь приложение. Чтобы жертва действовала быстрее, срок списания устанавливается максимально близким, а сумма внушительная, чтобы человеку было жалко ее потерять.

Для отказа от подписки прикрепляется ссылка на фишинговый сайт, визуально он не отличается от официального ресурса Apple. Там жертва вводит логин и пароль от Apple ID, хакер получает их и авторизуется в аккаунте.

После авторизации хакер может управлять подписками жертвы и восстанавливать резервные копии устройств с ценными файлами. На сайте Apple есть руководство, как распознать фишинговую атаку.

Самые распространенные типы фишинга

По способу распространения сайты-подделки делят на два типа

Это письма или сообщения, отправленные якобы от имени реальной организации или компании — банка, регулятора, госучреждений. Внутри они содержат замаскированную под документ таблицу или картинку, вредоносную программу, ссылку на созданный преступниками сайт, требование перевести деньги на указанный счет или по номеру телефона. Жертва переходит по ссылке и указывает нужные данные, не замечая обмана.

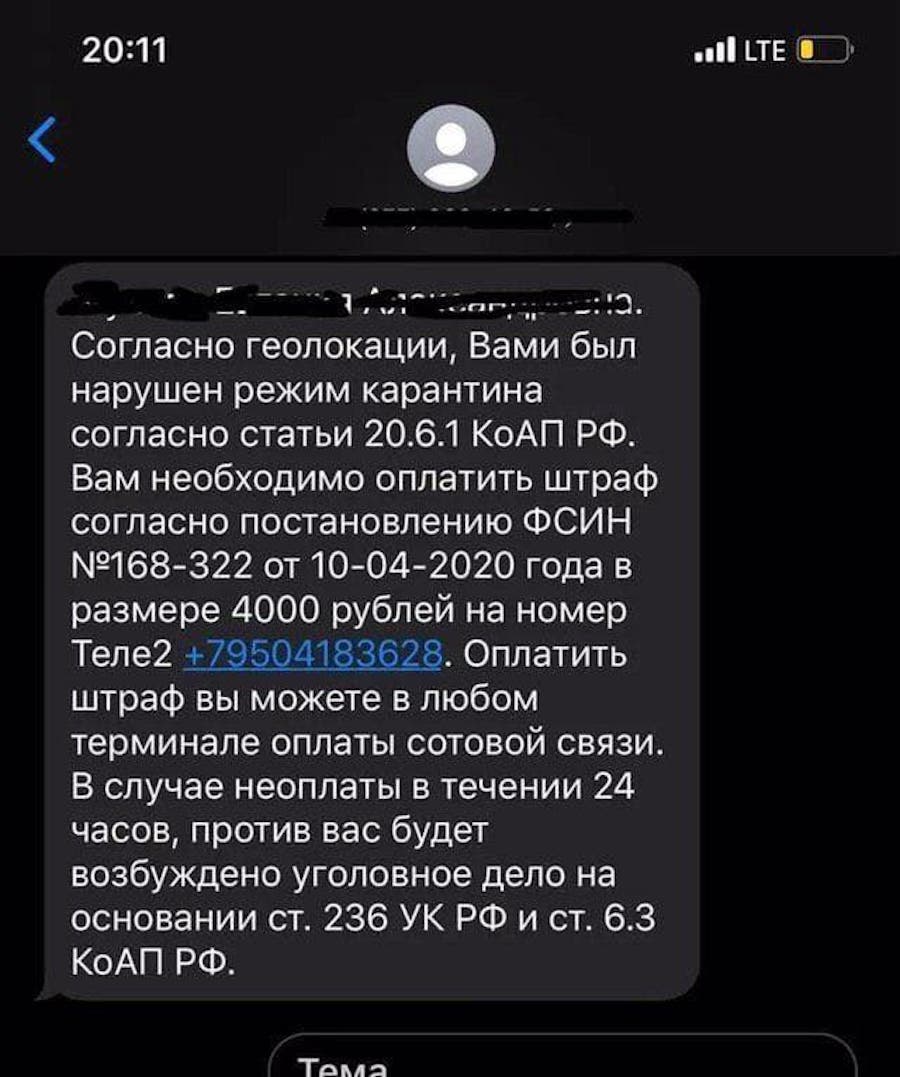

Весной 2020 года москвичам приходили СМС-сообщения о «штрафах» за нарушения режима самоизоляции. Оплатить «штраф» требовали в течение 24 часов по указанному номеру, в противном случае получателю угрожали уголовным делом.

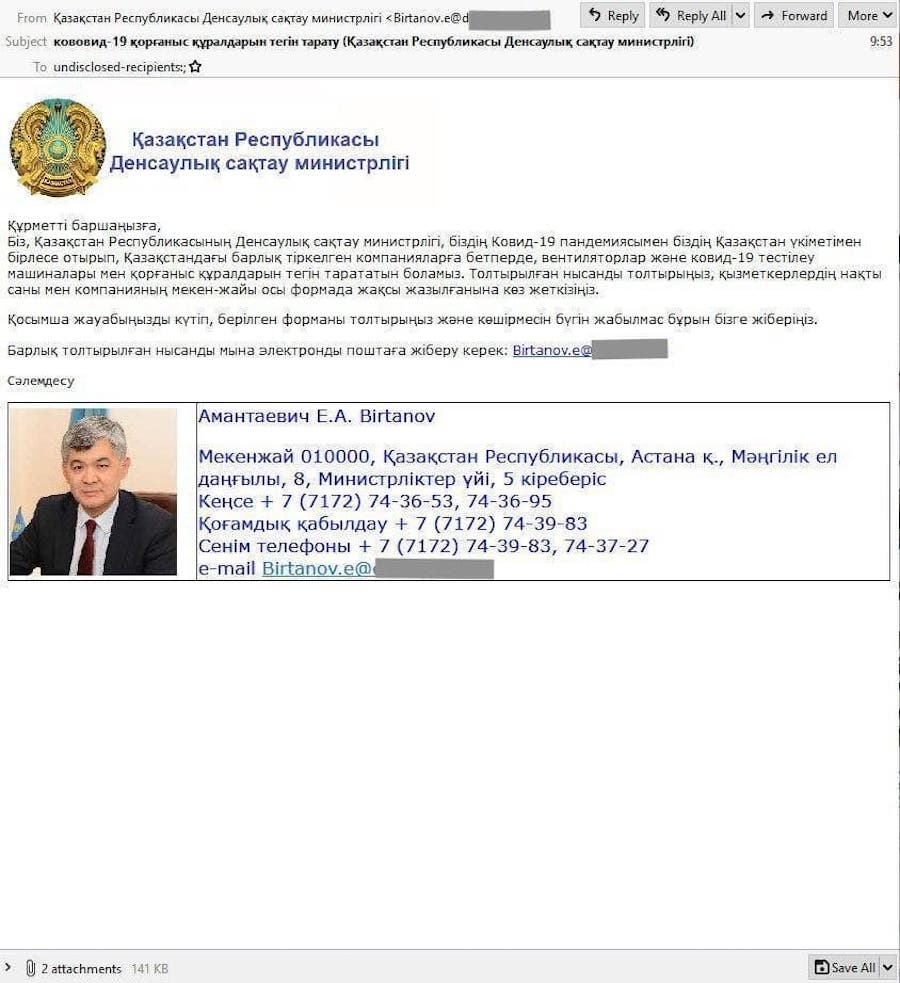

Тогда же в Казахстане рассылали письма от имени местного министра здравоохранения. Злоумышленники сообщали о возможности бесплатно получить защитные средства в рамках госпомощи. Получателям необходимо было лишь заполнить приложенную анкету и отправить по обратному адресу. Во вложении письма находились документы, при запуске которых на компьютер попадала вредоносная программа из семейства Loki PWS, предназначенная для кражи логинов и паролей с зараженного компьютера.

Интернет-мошенники часто активизируются накануне событий, связанных с массовым ажиотажем: это старт продаж новых моделей iPhone, онлайн-распродажи вроде «Черной пятницы», праздники, спортивные мероприятия. В общем, когда пользователи в спешке совершают спонтанные интернет-покупки, могут необдуманно принять решение и не заметить подвох.

В 2020 году накануне «Черной пятницы» эксперты Group-IB обнаружили более 400 сайтов, копирующих маркетплейс AliExpress, и еще 200 сайтов-клонов интернет-магазинов. Мошенники часто используют похожие имена ресурсов чтобы ввести пользователей в заблуждение.

«Опасность подобных сайтов состоит в том, что здесь могут продавать подделки, контрафактный или низкокачественный товар, похищать данные банковских карт покупателей или заражать гаджеты пользователей вирусами», — поделился с РБК Трендами представитель пресс-службы Group IB.

По методу сбора данных также выделяют два типа фишинга

Мошенники используют тот же интерфейс, что у оригинала, и похожие домены, чтобы ввести пользователей в заблуждение. В адресе может быть изменен один знак. Чаще всего, меняют буквы, выглядящие одинаково. Например, строчная L и заглавная I. Aliexpress.com и AIiexpress.com — разные домены, хотя визуально не отличаются.

Как правило, это архив формата.rar. При открытии он заражает устройство вирусом, а тот начинает шпионить за жертвой — собирать данные и отправлять на устройства злоумышленникам.

Кто может стать жертвой фишинга?

Group IB отмечает, что жертвами фишинговых атак могут быть не только обычные пользователи, но и предприниматели, которые в поисках товара зашли на созданные злоумышленниками сайты-клоны производителей.

Также жертвами могут стать бухгалтеры и финансисты, работающие с системами ДБО (дистанционного банковского обслуживания). Их атакуют через популярные профильные ресурсы, которые подделывают или заражают вредоносными программами.

В июне 2017 года у одной из столичных компаний похитили со счета деньги. Group-IB провела экспертизу жесткого диска и обнаружила признаки фишинговой атаки. В тот день сотрудник фирмы открыл браузер Internet Explorer и вбил запрос «НДФЛ с доходов, получаемых с иностранных компаний, когда платить». Одна из ссылок вела на сайт www.glavbukh.ru, с него был загружен вирус. Схема следующая: пользователь заходил на взломанный легальный ресурс, с которого его в скрытом режиме перенаправляли на сервер с набором эксплойтов (программ, ищущих уязвимости в браузере). Они загружали на устройство банковский троян Buhtrap. Преступники получили удаленный доступ к счету и вывели деньги.

Как часто происходят фишинговые атаки в России?

В России ежедневно рассылают до 1 млн сообщений с фейковыми сайтами. Их получают частные лица и организации.

Фишинг применяется для получения доступа к инфраструктуре компаний, далее в ход идут другие способы взлома. По данным разработчика решений по предотвращению и расследованию киберпреступлений Group-IB, около 70% всех целенаправленных атак на российские компании и организации начинаются именно с фишинга. Получив с его помощью доступ хотя бы к одному корпоративному компьютеру, преступник сможет закрепиться в сети организации и получить контроль над всей ее инфраструктурой. Если подобная атака прошла успешно, то последствия для компании могут быть глобальными — утечка конфиденциальных данных, взлом банковских счетов и подобное. Фишинговые атаки активно используют как кибершпионы — прогосударственные хакерские группы — так и киберпреступники.

Одни из самых известных русскоязычных фишеров — группировка Silence. Она стала известна в 2018 году, когда хакеров заподозрили в рассылке вредоносных писем банкам от лица Банка России. В сообщении они предлагали адресатам ознакомиться с новым постановлением. Получателями рассылки, по данным Group-IB, оказались как минимум 52 банка в России и пять банков за рубежом. Хакеры, состоящие в группировке, заражают компьютеры вирусом-шпионом Silence.Downloader aka TrueBot.

В январе 2019 года Silence устроила еще одну масштабную фишинговую атаку, в числе жертв вновь оказались сотрудники российских банков. Рассылку получили более 80 тыс. человек. Письмо приходило под видом приглашения на Международный Форум iFin-2019 или сообщения от «клиента» с просьбой оперативно рассмотреть вопрос по открытию и обслуживанию корреспондентского счета его организации. Внутри содержался архив с вредоносным вложением. Как только его открывали, на компьютер попадал вирус-шпион. Сколько получателей удалось взломать, неизвестно.

Летом 2020 года неизвестной группой хакеров была организована крупная фишинговая атака с помощью подделки сайта ФНС. Сотрудникам всех атакуемых компаний (нефтяных, горнодобывающих, операторов связи и так далее) приходило одинаковое письмо. В адресе отправителя была указана почта info@nalog.ru, полностью имитирующая оригинальный домен ФНС. На деле же письма рассылались с публичных почтовых сервисов, а технические заголовки были подделаны. Автор письма просил явиться в «Главное управление ФНС России» для «дачи показаний по движению денежных средств», а также распечатать и заполнить документы, находящиеся во вложении к письму. В случае невыполнения отправитель обещал применить санкции, предусмотренные УК РФ. Целевое действие жертвы — загрузка прикрепленных файлов. Если она это делала, взломщики получали удаленный доступ к данным ее компьютера.

Самые известные фишинговые атаки

Пожалуй, самая известная фишинговая атака была организована в 2016 году на предвыборный штаб Хиллари Клинтон. Она состояла из двух этапов. В марте 2016 года руководитель избирательного штаба Демократической партии США Джон Подеста получил письмо с фишинговой ссылкой. В письме рекомендовали сменить пароль от аккаунта Google в целях безопасности. Подеста последовал инструкции, и, сам не зная того, предоставил хакерам данные для авторизации в его почтовом ящике.

В апреле 2016 года киберпреступники создали почту-подделку Подесты и разослали сотрудникам Демократической партии США письма с файлом hillaryclinton-favorable-rating.xlsx. Ссылка вела на хакерский сайт. С его помощью мошенники заражали компьютеры демократов и крали с них данные. Так письма попали в руки основателя сайта WikiLeaks Джулиана Ассанжа. Летом 2016 года портал опубликовал письма, свидетельствовавшие о том, что сотрудники Национального комитета демократов США готовили заговор против бывшего кандидата в президенты Берни Сандерса. После этого глава комитета Дебби Вассерман Шульц ушла в отставку. А в октябре 2016 года WikiLeaks обнародовал компрометирующую переписку членов демократической партии США по вопросам ядерной энергетики, публикаций в СМИ, а также внешнеполитической деятельности Хиллари Клинтон.

Частая цель хакеров — облачные хранилища смартфонов. Именно так в 2014 году в Сеть утекли интимные фото актрисы Дженнифер Лоуренс, Кейт Аптон, Рианны и десятка других знаменитостей. Спустя два года американский хакер Райан Коллинз сознался в преступлении — тогда он получил доступ к 50 аккаунтам iCloud и 72 аккаунтам GMail. Это стало возможно с помощью фишинговых сайтов, где жертвы сами указывали данные для авторизации. Коллинз был приговорен к 18 месяцам тюремного заключения.